BI.ZONE EASM

External Attack Surface Management

поверхностью атаки

Решение выявляет и инвентаризирует все видимые и скрытые IT‑активы компании (shadow IT)

Платформа приоритизирует активы по уровню риска с учетом уязвимостей, экспозиций и внешнего контекста, помогая устранять наиболее критичные угрозы

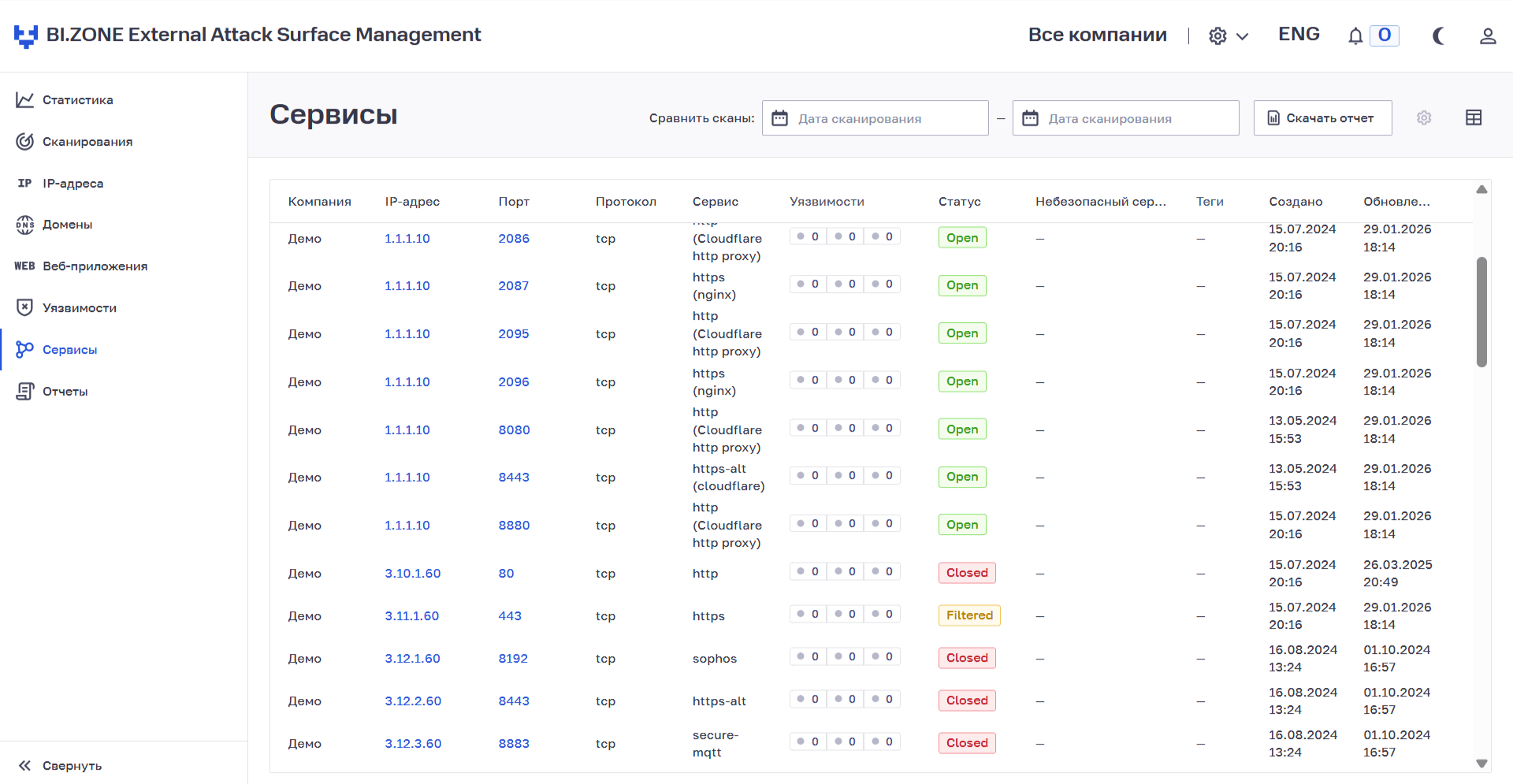

Специалисты заказчика получают единое окно с данными о внешнем периметре компании: IP‑адресах, доменах, сервисах, веб‑приложениях и уязвимостях

Платформа обеспечивает поддержку экспертов на каждом этапе работы: от начала сканирования до верификации устранения уязвимостей

Настройка профилей с разными критериями сканирования

Пайплайн из коммерческих сканеров и open‑source‑решений

Ручная верификация и фильтрация уязвимостей силами команды BI.ZONE

Ретроспективная оценка потенциальных угроз для компании и оценка текущего уровня защищенности

Регулярное обновление данных о пуле IT‑активов, включая shadow IT

Постоянный контроль поверхности атаки для безопасного масштабирования

Взаимодействие со специалистами BI.ZONE из личного кабинета, выделенный сервис‑менеджер

Схема работы

Решение агрегирует информацию:

- Источники OSINT помогают выявить IT‑активы и границы внешней инфраструктуры

- Сканирование инфраструктуры определяет уязвимости IT‑активов

- Тестирование на проникновение устанавливает безопасную точку отсчета для периметра

Данные об IT‑активах поступают команде специалистов BI.ZONE, которые вручную верифицируют уязвимости

Эксперты BI.ZONE EASM проверяют и обогащают собранные данные с учетом актуальных угроз

Информация об активах и существующих уязвимостях собирается в вашем личном кабинете на платформе BI.ZONE EASM

Специалисты компании контролируют всю поверхность атаки через единое окно на платформе.

Благодаря API данные BI.ZONE EASM можно интегрировать с SOC

Личный кабинет

Наша команда

Как попробовать

-

Мы продемонстрируем работу BI.ZONE EASM и ответим на ваши вопросы

-

Поможем провести 30‑дневное пилотирование

-

Согласуем детали основного проекта

Вам также может подойти

| Услуга | Периодичность |

|

|---|---|---|

| Базовый тариф | Расширенный тариф | |

|

Сканирование внешнего периметра и веб-приложений

|

Раз в две недели

|

Раз в неделю

|

|

Мониторинг и экспертная оценка изменений в сервисах

|

Раз в две недели

|

Раз в неделю

|

|

Поиск новых узлов сети на внешнем периметре

|

Каждый месяц

|

Два раза в месяц

|

|

Поиск сервисов на внешнем периметре

|

Каждый день

|

Каждый день

|

Симуляция хакерской атаки на компанию. Для развития навыков сотрудников службы безопасности

Платформа для предотвращения фишинга, отслеживания утечек и поиска инфоатак

Руководитель решений анализа защищенности Павел Загуменнов рассказал, как управлять безопасностью внешнего периметра с помощью BI.ZONE CPT. Из видео вы узнаете, как меняется подход к защите внешнего периметра в условиях обилия данных и недостатка ресурсов.

Запись вебинара от 29 октября 2025 г.

В апреле 2026 г. BI.ZONE CPT было переименовано в BI.ZONE EASM

Павел Загуменнов, руководитель решений анализа защищенности, рассказал о подходах к непрерывной защите внешнего периметра и нюансах их использования.

Запись вебинара от 12 марта 2024 г.

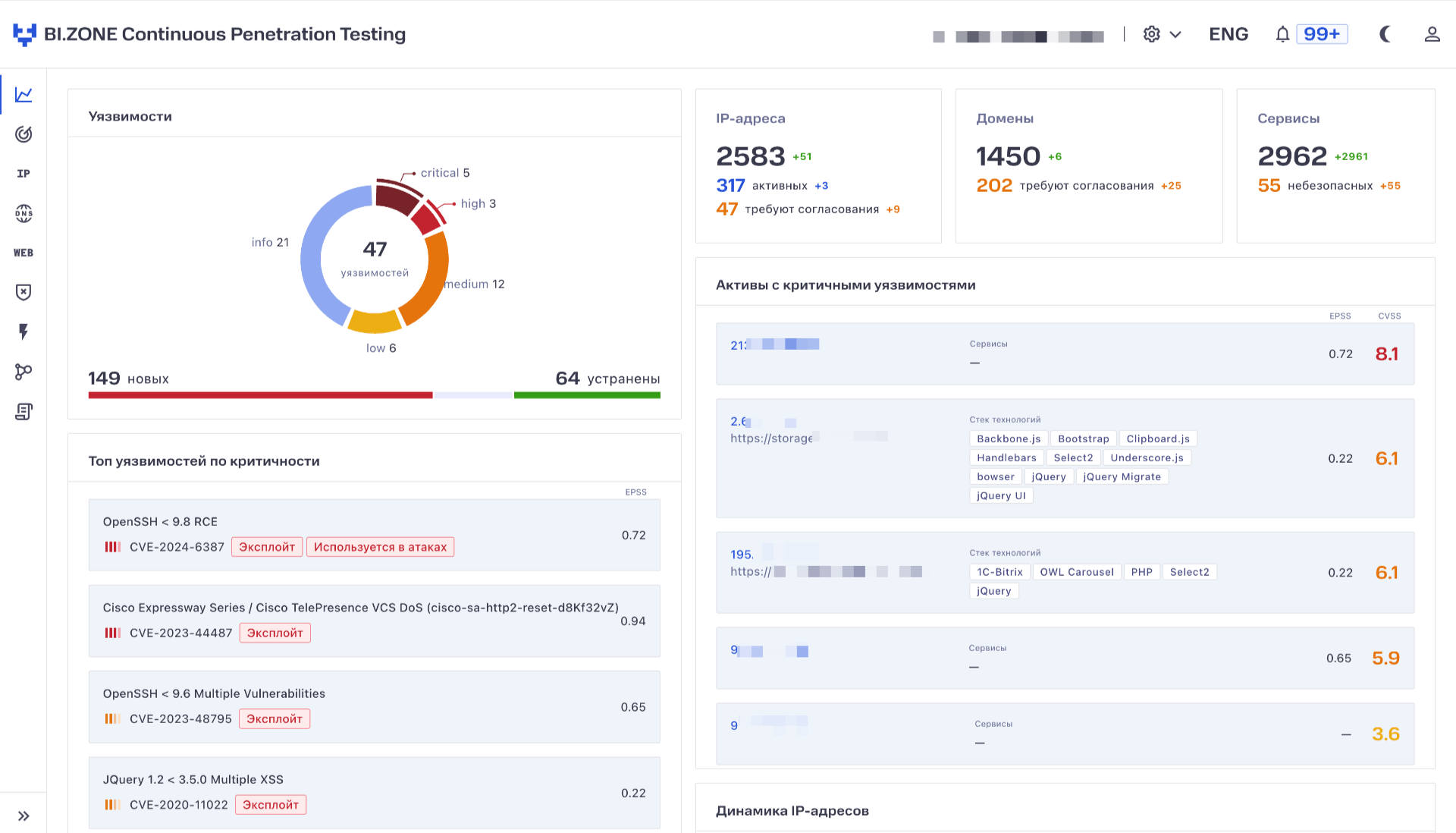

Основные результаты обновления

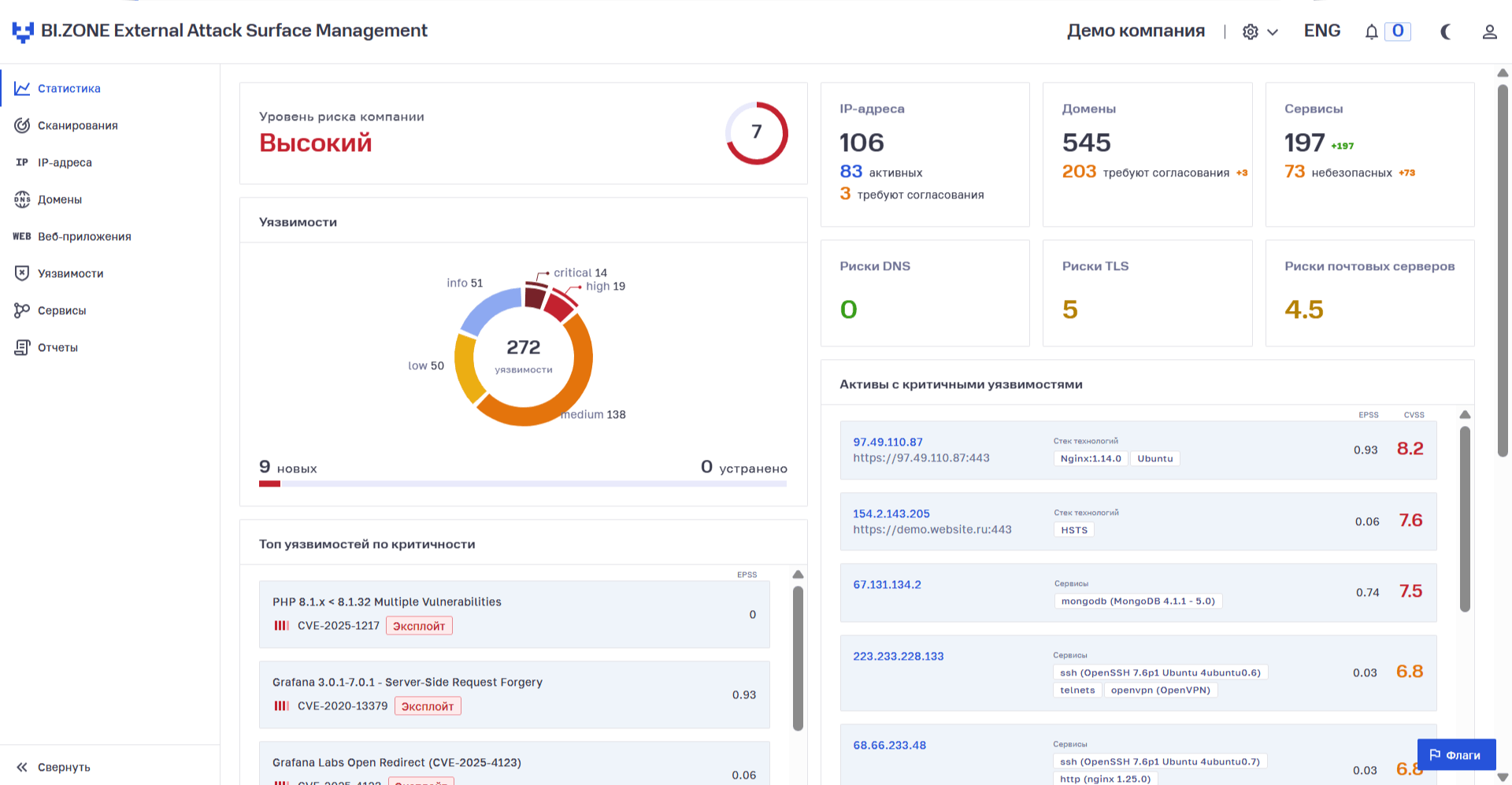

- Улучшенный дашборд платформы. Помогает быстрее оценивать состояние внешнего периметра.

- Динамика новых и устраненных уязвимостей за 30 дней. Добавленный показатель позволяет отслеживать реальный прогресс в управлении рисками.

- Топ уязвимостей по практическому риску. Учитывает наличие эксплоитов, истории эксплуатации, уровень критичности и EPSS.

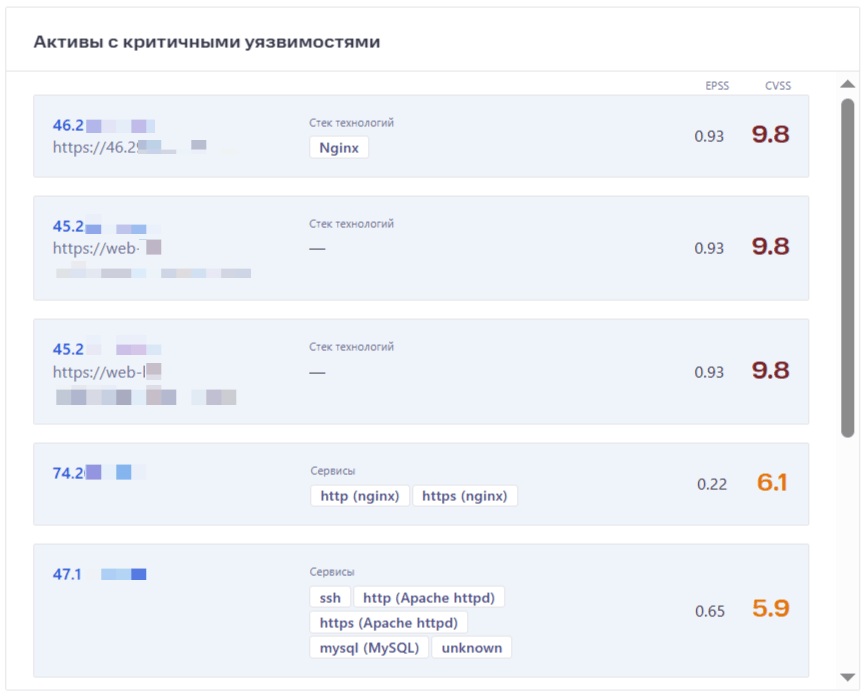

- Выделение активов с критическими уязвимостями. Упрощает определение приоритетных для исправления зон внешнего периметра.

- Расширенная аналитика экспозиции периметра. Позволяет отдельно отслеживать фактическую экспозицию периметра и динамику потенциально небезопасных сервисов.

Полностью переработали дашборд во вкладке «Статистика». В нем собрали ключевые показатели по уязвимостям, активам и экспозиции внешнего периметра. Это позволяет оперативно оценить текущее состояние периметра и динамику потенциально небезопасных серверов без дополнительной аналитики.

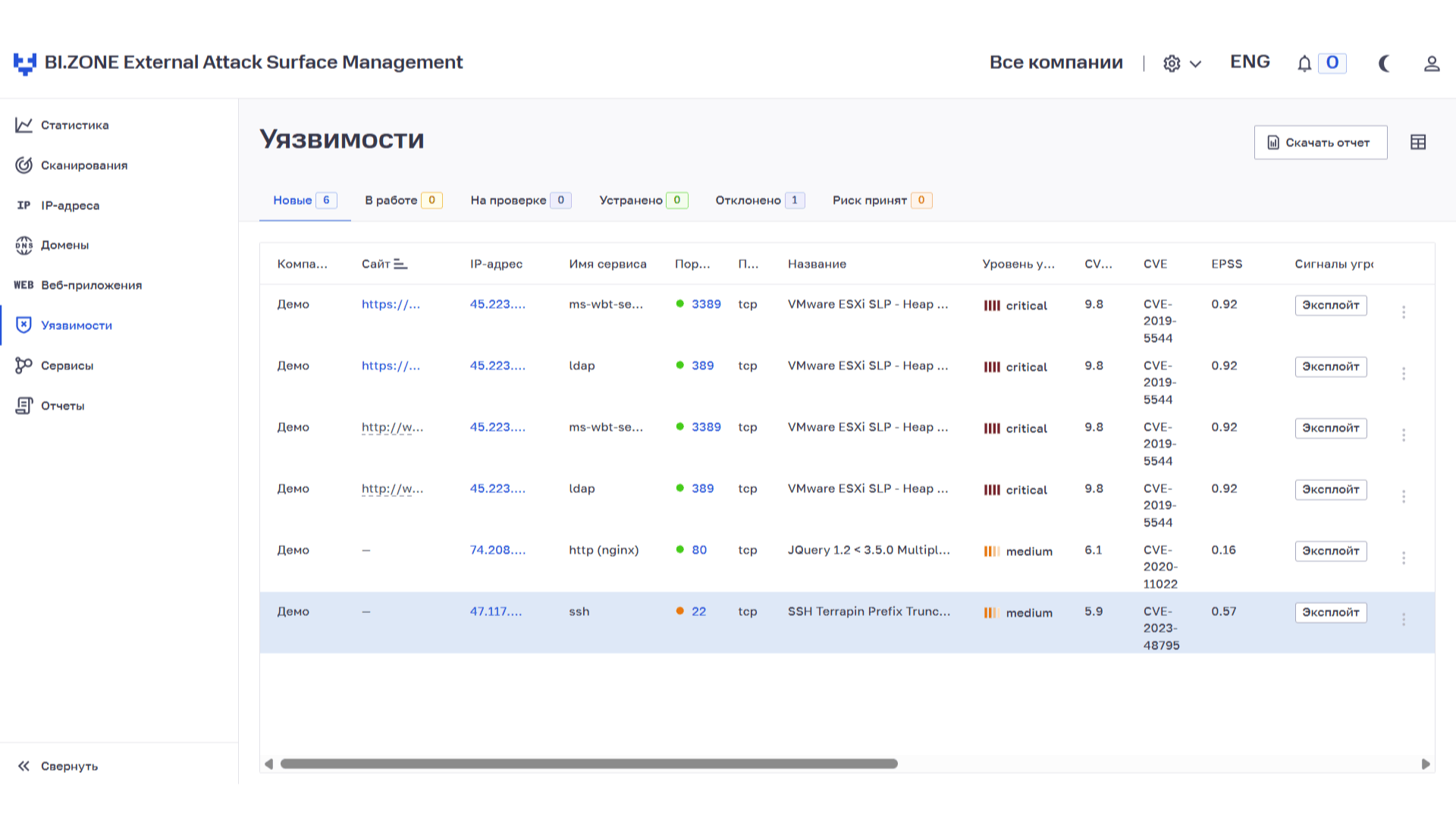

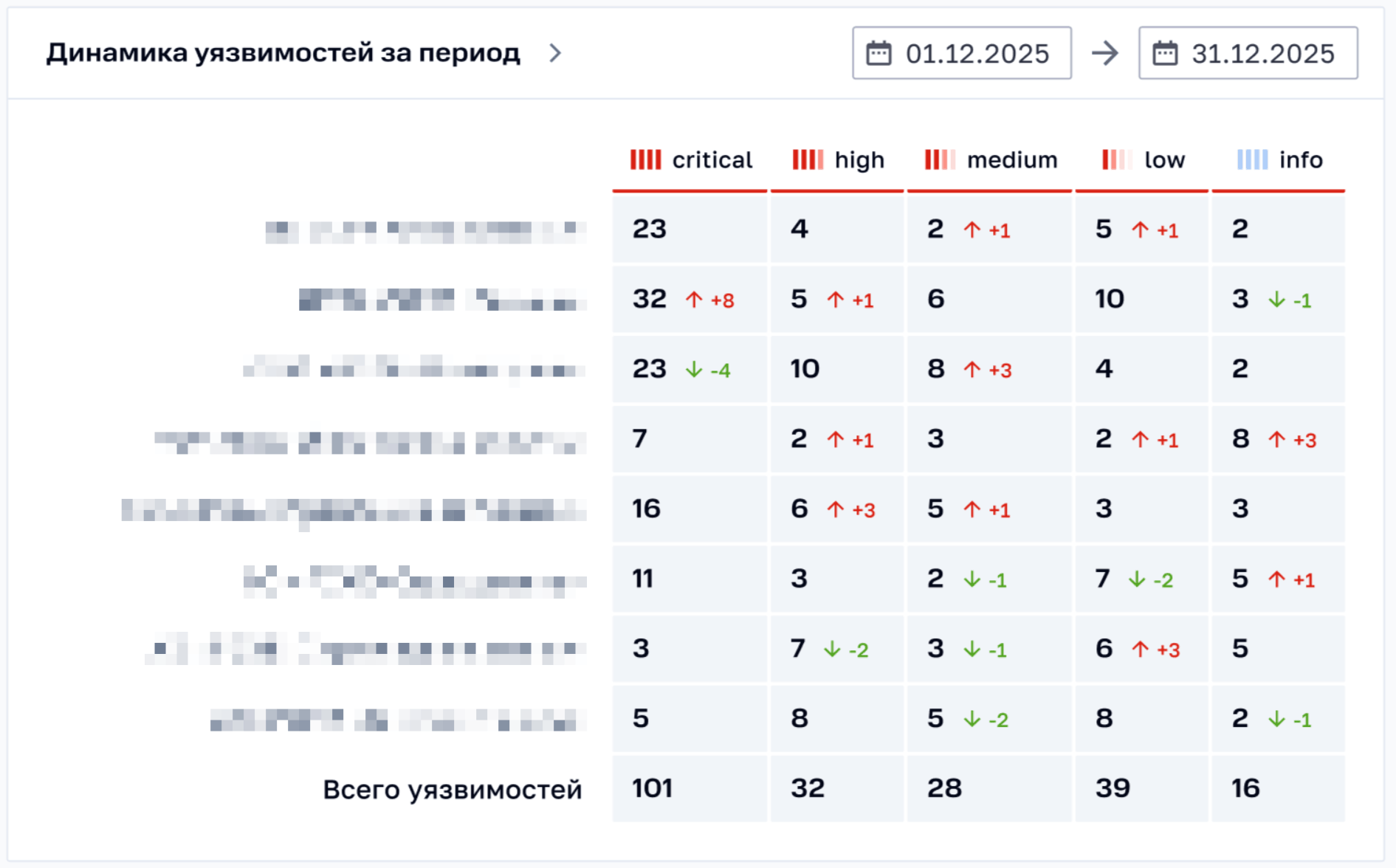

Обновили таблицу с уязвимостями: теперь появилась возможность оценить прогресс по устранению уязвимостей в выбранном диапазоне в разрезе дочерних компаний.

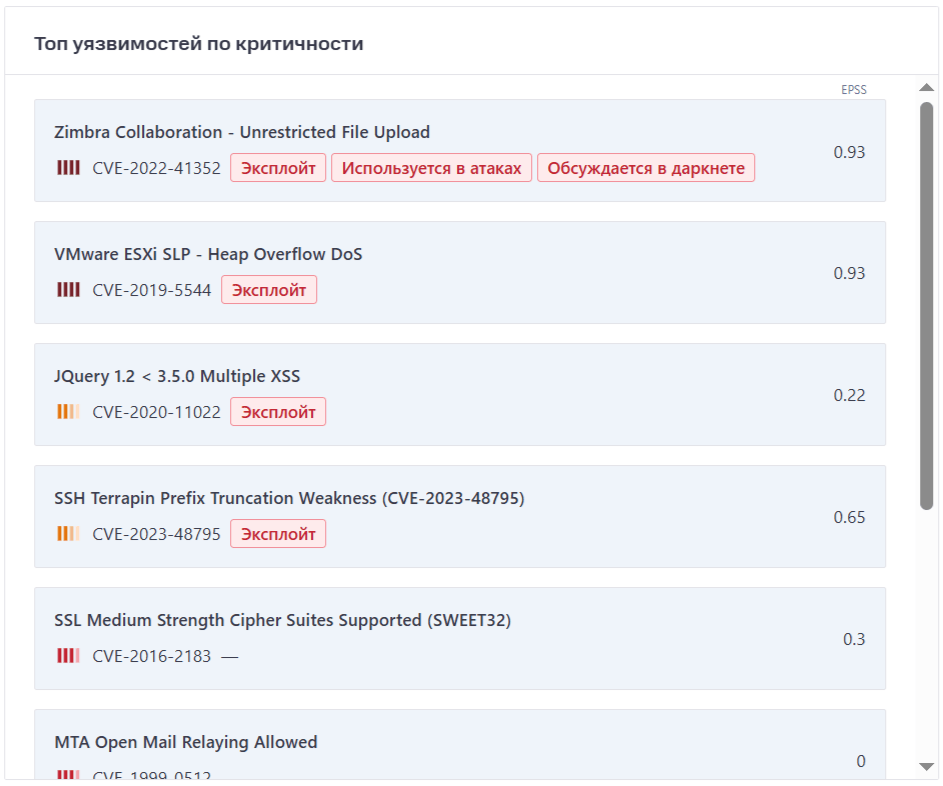

Добавили блок со списком уязвимостей, требующих первоочередного внимания. Приоритизация учитывает наличие эксплоитов или подтвержденной эксплуатации, уровень критичности и показатели EPSS. Обновление полезно специалистам по кибербезопасности и аналитикам, чтобы планировать работы по устранению.

Реализовали в виде отдельного списка активы, в которых присутствуют критические уязвимости. Это позволяет быстро определить наиболее проблемные сегменты внешнего периметра и начать с ними работу.

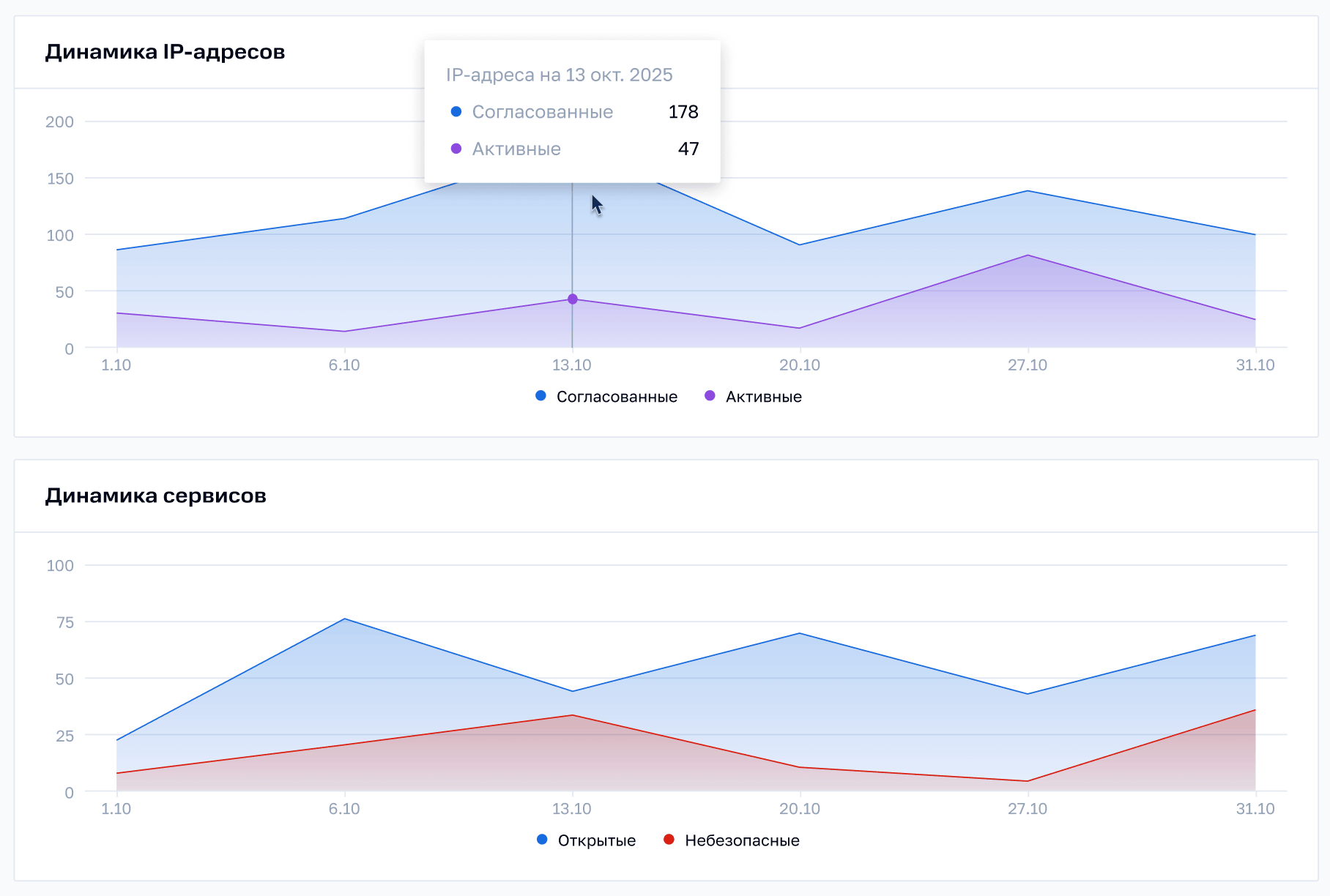

Переработали визуализацию внешних активов — разнесли аналитику по двум блокам:

- динамика IP‑адресов с отображением согласованных и активных адресов;

- динамика сервисов с выделением потенциально небезопасных типов (например, RDP, SMB, Telnet).

Это позволяет отдельно контролировать фактическую экспозицию периметра и изменения в наборе сервисов, повышающих риск.

В обновлении появились функции для удобного управления периметром:

- Фильтрация актуальных уязвимостей. Настроили синхронизацию с BI.ZONE Threat Intelligence и добавили фильтр «Эксплуатация ITW». Он показывает, используют ли злоумышленники уязвимость в реальных атаках.

Сортировка уязвимостей с помощью фильтра «Эксплуатация ITW»

- Просмотр всех доступных данных в карточке IT‑актива. Собрали информацию об уязвимостях, открытых сервисах и веб‑приложениях на одной странице.

- Быстрая оценка рисков. Добавили метрику, которая позволяет оценить общее количество уязвимостей и уровень риска компании.

Развитие механизмов управления рисками внешнего периметра и централизованной настройки политик безопасности

- Появилась возможность отмечать сервисы, которые не должны присутствовать на внешнем периметре, и работать с ними как с уязвимостями. Например, при запрете внешнего доступа к RDP или при обнаружении RDP на любом порту на платформе автоматически создается соответствующая «уязвимость», доступная для обработки в стандартном процессе.

- Добавилась возможность настраивать небезопасные службы для группы компаний, что позволяет применить одинаковые настройки для всех компаний в группе.

Повышение прозрачности процессов сканирования и расширение возможностей управления параметрами проверок

- Добавлена вкладка «Сканирование» (журнал сканирований). Пользователи теперь видят, какие сканирования были запущены, кем и с какими результатами.

- Отображены ключевые параметры: время старта и окончания, длительность, статус завершения.

- Добавлена возможность настройки параметров сканирования для более мягкого сканирования.

Расширение пользовательского контроля над процессами сканирования и внедрение ролевой модели доступа

- Реализован запуск сканирования по запросу (on‑demand) пользователем платформы, что позволяет не ждать планового запуска по расписанию, а проверять конкретный актив сразу при наличии подозрений или уточняющих вопросов.

- Создана ролевая модель, обеспечивающая разграничение прав доступа пользователей к функциональности платформы.

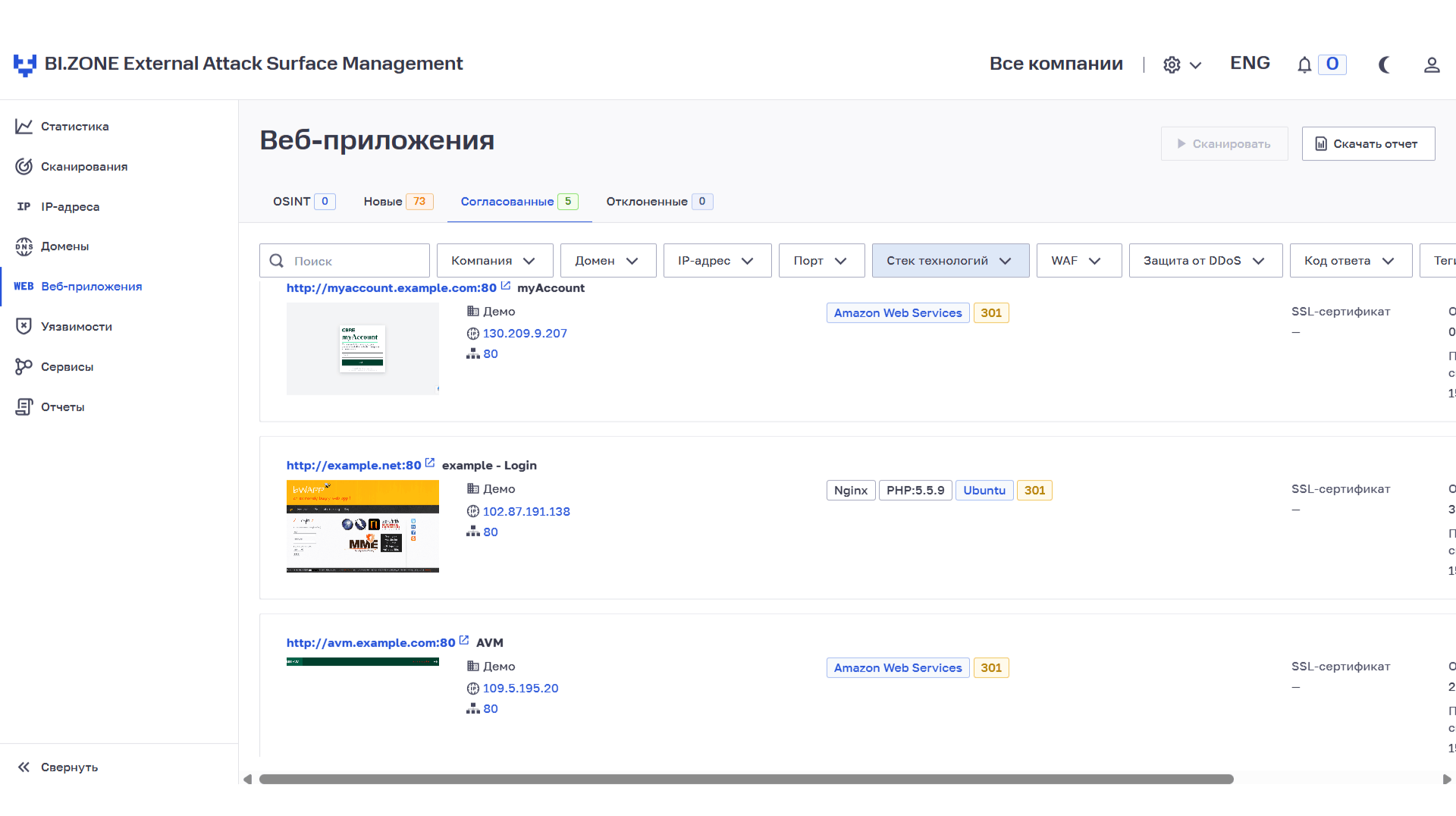

Оптимизировали модуль отчетности, запустили раздел «Веб‑приложения» с полезной информацией и новыми возможностями для управления поверхностью атаки

- Отображение стека технологий для веб‑приложений, обнаруженных в ходе сканирования

- Карточки веб‑приложений с подробной информацией

- Наглядное отображение информации по адресу

- Определение страниц аутентификации

- Система тегов для удобного управления веб‑приложениями

- Фильтрация по необходимым параметрам: домены, IP‑адреса, стек технологий, страница аутентификации

Усиление механизмов мониторинга внешнего периметра и расширение возможностей обнаружения угроз

- Переработана система уведомлений для добавления IP‑адресов вручную и автоматически.

- Добавлено инвентаризационное сканирование UDP‑сервисов.

- Добавлены воркеры для определения захвата доменов (domain takeover).

Развитие пользовательских сценариев работы с уязвимостями и настройками уведомлений

- Реализована гибкая настройка уведомлений.

- Добавлена возможность перевода уязвимости по статусам напрямую из карточки уязвимости.

Повышение безопасности платформы и улучшение аналитических инструментов для работы со сканированиями

- Обновлена логика работы с токенами для повышения уровня безопасности и удобства использования системы.

- Полностью переработана таблица сравнения сканирований.

Усиление безопасности доступа и автоматизация актуализации данных внешнего периметра

- Добавление двухфакторной аутентификации.

- Реализована возможность добавлять картинку в описание уязвимости.

- Автоматическое обновление IP‑адресов, на которые резолвятся домены.

Что такое управление поверхностью атаки (EASM)?

Внешняя поверхность атаки — совокупность всех систем, сервисов и точек входа, доступных из интернета, с которыми может взаимодействовать злоумышленник. Управление внешней поверхностью атаки (external attack sufrace management, EASM) — это процесс непрерывного обнаружения, инвентаризации и анализа внешних цифровых активов организации с точки зрения злоумышленника.

В рамках EASM выявляются все внешние точки присутствия компании, такие как домены, поддомены, IP‑адреса, веб‑приложения, API и иные публичные сервисы, включая ранее неучтенные или забытые активы. Особое внимание уделяется не только уязвимостям, но и самой экспозиции активов, то есть их доступности, конфигурации и рискам их эксплуатации.

Такой подход позволяет поддерживать актуальное представление о внешнем периметре, выявлять теневые IT‑ресурсы (shadow IT) и приоритизировать риски с учетом их реальной значимости для атакующего.

Какие преимущества дает непрерывное управление внешней поверхностью атаки?

Полная и актуальная инвентаризация внешних активов, включая теневые ресурсы.

Сокращение времени обнаружения уязвимостей.

Актуальная картина рисков.

Контроль их устранения.

Снижение вероятности успешной атаки.

Как выбрать периодичность сканирования на уязвимости?

При использовании EASM периодичность выбирать не требуется, проверки выполняются непрерывно. Это исключает слепые зоны, которые возникают между разовыми пентестами.

Чем EASM отличается от классического пентеста?

Классический пентест — это разовая проверка, направленная на поиск сценариев атаки и отвечающая на вопрос «как именно нас можно взломать». Его результаты актуальны только на момент проведения.

EASM решает другую задачу. Оно постоянно контролирует внешний периметр: показывает, какие активы доступны из интернета, какие из них потенциально уязвимы и как меняется поверхность атаки со временем.

Например, BI.ZONE EASM обеспечивает непрерывный мониторинг внешних активов, выявляет новые уязвимости по мере их появления и позволяет контролировать процесс их устранения.

Чем BI.ZONE EASM отличается от сканеров уязвимостей?

Сканеры уязвимостей находят потенциальные проблемы, но не всегда дают контекст и приоритизацию. BI.ZONE EASM сочетает автоматическое сканирование с экспертной валидацией, управлением жизненным циклом уязвимостей и контролем их устранения.

Какие активы проверяет BI.ZONE EASM?

Платформа анализирует внешний периметр компании: домены, IP‑адреса, веб‑приложения, открытые порты и сетевые сервисы. Активы идентифицируются и отслеживаются в динамике, включая новые или ранее неизвестные ресурсы.

Как BI.ZONE EASM помогает находить теневые активы?

Платформа автоматически выявляет неучтенные активы на внешнем периметре организации, включая забытые домены, тестовые сервисы, открытые порты и другие ресурсы, не отраженные во внутренних системах.

BI.ZONE EASM использует комбинацию OSINT‑методов, позволяющих обнаруживать активы так же, как это делают злоумышленники. Это помогает своевременно находить теневые IT‑ресурсы, устранять связанные с ними уязвимости и снижать риск атак через неучтенные точки входа.

Как BI.ZONE EASM помогает управлять уязвимостями?

Платформа позволяет:

проводить инвентаризацию внешних активов: доменов, IP‑адресов, веб‑приложений и сервисов;

выявлять уязвимости на внешнем периметре;

приоритизировать их по CVSS и EPSS, а также информации с BI.ZONE Threat Intelligence;

отслеживать статус устранения;

получать рекомендации по исправлению;

обнаруживать теневые активы (shadow IT), ранее неизвестные домены и сервисы, которые могут быть уязвимы.

Вся информация доступна в едином интерфейсе с карточками уязвимостей и историей изменений.

По каким критериям оцениваются уязвимости?

Оценка проводится по международному стандарту CVSS v4.0 с разделением на уровни критичности: critical, high, medium, low. Это позволяет выстраивать приоритизацию и быстрее закрывать наиболее опасные риски.

Также в BI.ZONE EASM доступна метрика EPSS (exploit prediction scoring system), которая показывает вероятность эксплуатации уязвимости в ближайшие 30 дней.

С какими системами интегрируется BI.ZONE EASM?

Данные EASM могут использоваться в SOC, SIEM, SOAR и тикет‑системах для автоматизации реагирования. Информация об уязвимостях, активах и их статусах помогает выстраивать процессы управления инцидентами и устранения уязвимостей.

Какой уровень конфиденциальности данных обеспечивается?

BI.ZONE EASM работает без установки в инфраструктуре заказчика и не требует изменений в ней. Доступ к данным разграничивается по ролям и организациям, что обеспечивает контроль и безопасность информации.

Для каких компаний подходит BI.ZONE EASM?

Решение BI.ZONE EASM будет особенно полезно, если:

есть несколько сайтов, доменов или внешних сервисов;

нет полной видимости внешнего периметра (не ведется инвентаризация активов и непонятно, что доступно из интернета);

не проводится регулярное сканирование на уязвимости;

ранее происходили инциденты, связанные с взломами или утечками через внешний периметр;

есть распределенная структура: холдинг, филиалы или дочерние организации.

В таких условиях BI.ZONE EASM позволяет выстроить системный контроль внешних активов, выявлять уязвимости и снижать риск атак.