Финансовый директор против хакера, или Как измерить киберриски в рублях

Многие компании вкладываются в противопожарные системы и страховку от затопления, но не в управление киберрисками. Однако кибератаки статистически более вероятны и могут нанести сопоставимый финансовый ущерб.

При этом технические специалисты говорят на языке уязвимостей и эксплоитов, а бизнес, привыкший оперировать цифрами, воспринимает затраты на кибербезопасность как статью расходов, а не инструмент защиты прибыли.

Летом 2025 года злоумышленники атаковали компанию FMCG. Остановка производства и отгрузок почти на две недели привела к финансовым последствиям:

Руководство компании не определило заранее, остановка каких процессов повлияет на смежные подразделения, сколько будет стоить простой каждого процесса (включая штрафы, потери клиентов, затраты на экстренные закупки) и какими окажутся долгосрочные последствия (например, как падение доверия повлияет на котировки акций через 6 месяцев). Поэтому, когда инцидент произошел, удалось посчитать только прямые затраты на восстановление серверов. А вот оценить, сколько компания недополучила из-за срыва контракта и сколько придется потратить на маркетинг, чтобы вернуть ушедших клиентов, оказалось невозможно.

Можно сделать вывод: если компания не оценила риски и потенциальный ущерб до инцидента, у нее не будет четкой методологии, чтобы сделать это после. В хаосе кризиса невозможно отделить прямые убытки от косвенных, а разовые затраты на восстановление — от долгосрочных репутационных потерь.

Регуляторы все настойчивее требуют от бизнеса перейти к количественным оценкам потерь от киберинцидентов, для чего и нужен ущерб-ориентированный подход. Теперь недостаточно перечислить возможные угрозы и заявить о наличии технических средств защиты. Компании вынуждены рассчитывать конкретную сумму потенциального ущерба, выраженную в рублях, будь то прямые финансовые потери, затраты на восстановление или репутационные издержки.

Ключевые документы, определяющие требования к защите информации:

- Постановление Правительства № 127 (актуальная редакция 2024 года) — устанавливает требования к созданию систем безопасности для объектов критической информационной инфраструктуры (КИИ). Несоблюдение грозит штрафами до 1 млн рублей, а также приостановкой деятельности на срок до 90 дней.

- Указание Банка России № 716-П (действует с 2022 года) — обязательно для кредитных организаций и предъявляет жесткие требования к оценке рисков и защите информации. Нарушителям грозят не только финансовые санкции, но и ограничения на осуществление операций.

- Федеральный закон № 152-ФЗ «О персональных данных» — регулярно ужесточается: поправки, принятые в 2025 году, значительно повысили ответственность за утечки.

Регуляторы ожидают, что компании продемонстрируют реальную эффективность мер защиты через количественную оценку рисков. Невыполнение требований грозит не только штрафами, но и приостановкой деятельности.

Во всем мире переходят к количественным методам оценки.

Согласно исследованию Gartner, 53% организаций уже применяют ущерб-ориентированный подход. К примеру, одна из крупных производственных компаний выяснила, что инвестиции в систему защиты в размере 2 млн долларов предотвращают потенциальные убытки в размере 15 млн долларов в год и поднимают коэффициент рентабельности инвестиций (return on investment, ROI) до 650%.

Ущерб-ориентированный подход становится стандартом, потому что:

- позволяет обосновать бюджеты на безопасность;

- дает возможность сравнить риски разных типов;

- обеспечивает прозрачность для руководства и акционеров;

- помогает оптимизировать страховые покрытия.

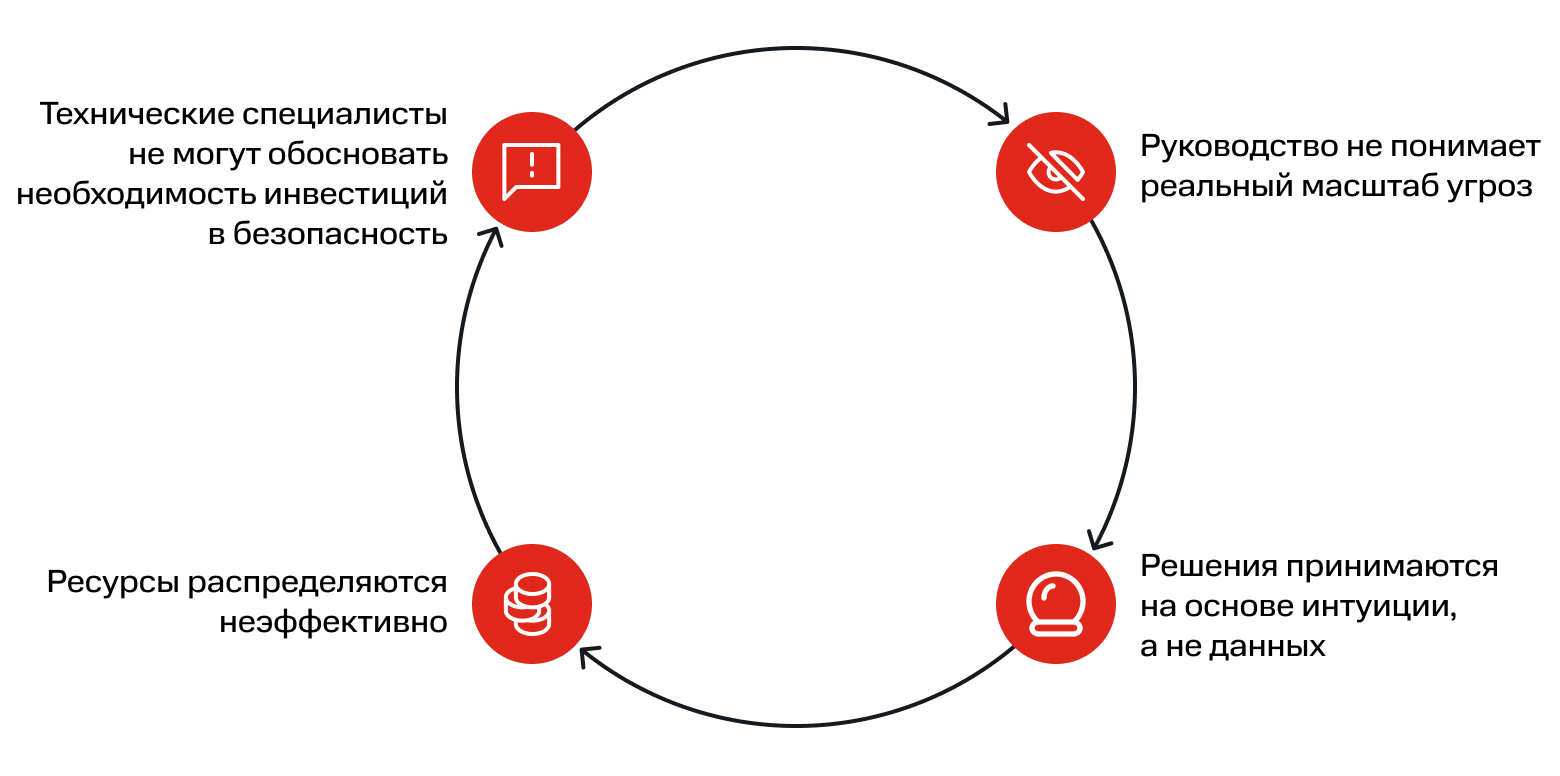

Согласно данным BI.ZONE Consulting, 60% российских компаний не могут точно оценить потенциальный ущерб от киберинцидентов.

Это создает порочный круг:

В результате компании недостаточно вкладываются в безопасность либо тратятся на решения, которые не покрывают реальные риски.

В отличие от традиционных методов, ущерб-ориентированный подход фокусируется не на технических аспектах, а на бизнес-последствиях. Он позволяет понять, что станет с бизнесом, если сервер, система или приложение перестанет работать.

В BI.ZONE ключевые составляющие ущерб-ориентированного подхода — анализ воздействия на бизнес (business impact analysis, BIA) и количественная оценка киберрисков (cyber risk quantification, CRQ). С помощью BIA измеряют потенциальный ущерб от сбоев, а с помощью CRQ — финансовую величину рисков на основе полученных данных.

Ущерб-ориентированный подход позволяет оценить, насколько серьезный финансовый ущерб последует в случае сбоев в работе информационных систем, как быстро и с какими потерями компания восстановится после киберинцидента. Например, может выясниться, что после атаки и утечки данных компании придется вложить в 3 раза больше в маркетинг, чтобы нивелировать репутационный ущерб, а также потратить в 2 раза больше средств на юридическое улаживание проблемы.

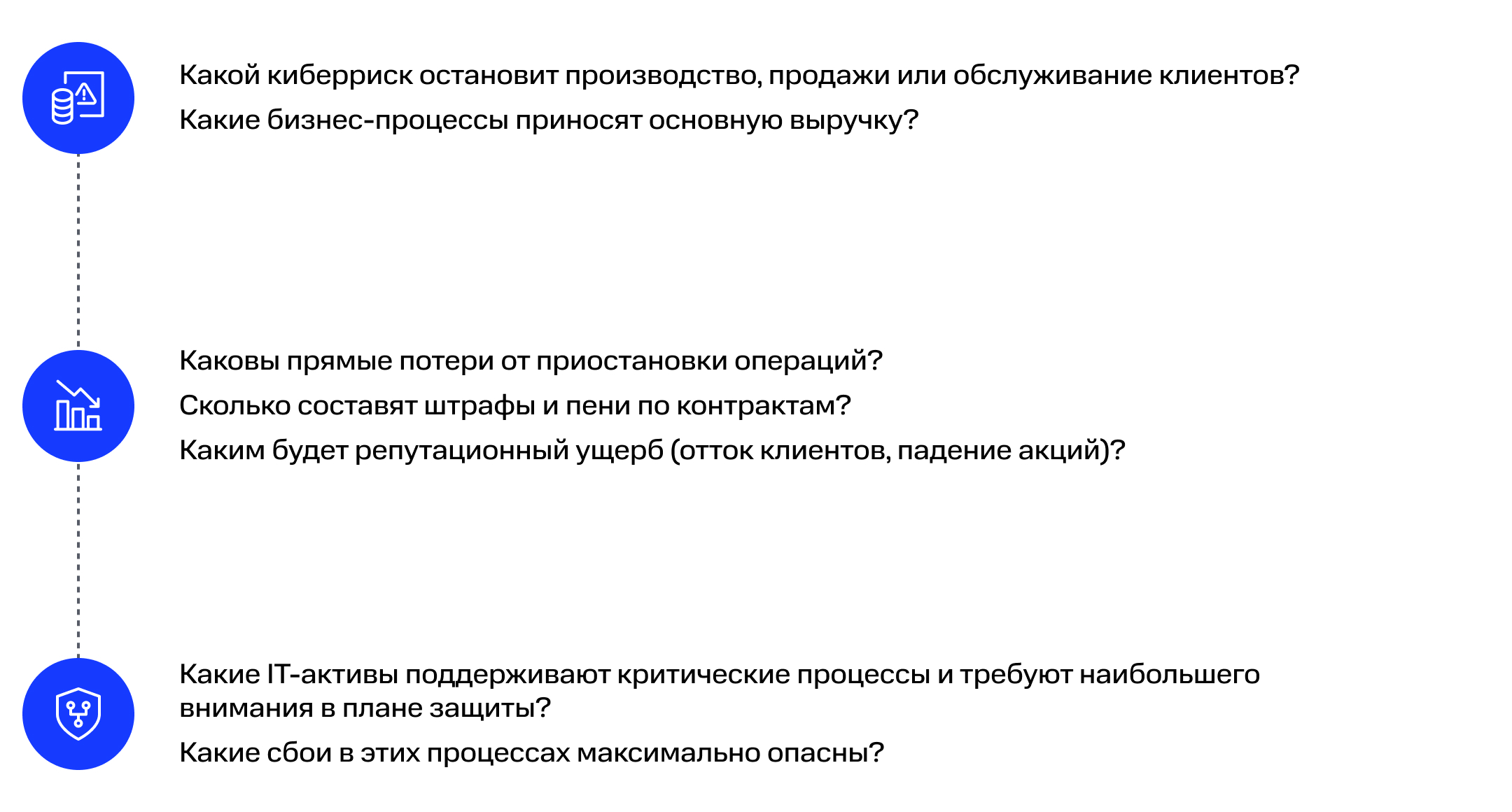

Применяя ущерб-ориентированный подход, команда специалистов выясняет:

Ответы на эти вопросы позволяют выбрать адекватные меры защиты, разработать план аварийного восстановления и сформировать бюджет на обеспечение кибербезопасности.

Управление киберрисками перестает быть статьей расходов, когда начинает измеряться в тех же показателях, что и весь бизнес. Ущерб-ориентированный подход — тот самый механизм, который совершает эту трансформацию.

Такой метод с BIA в качестве фундамента превращает безопасность из затратной функции в стратегическую инвестицию в устойчивость компании. Когда технические специалисты начинают говорить с бизнесом на языке финансовых последствий, а руководители видят реальную стоимость киберугроз, происходит фундаментальный сдвиг. Кибербезопасность перестает быть обособленной технической функцией и становится измеримым инструментом защиты прибыли.

В следующей статье мы разберем, как построить полноценную систему управления рисками, которая не только оценивает угрозы, но и становится естественной частью операционной деятельности компании.