За кулисами риск-менеджмента, или Как автоматизация ускоряет анализ угроз

В двух предыдущих статьях цикла мы прошли путь от финансовой оценки ущерба через BIA до построения комплексной системы управления рисками. Но как сделать эту систему по-настоящему эффективной? И как связать управление рисками со смежными направлениями — комплаенсом, непрерывностью бизнеса, управлением уязвимостями, чтобы получить синергетический эффект? В этом материале расскажем об автоматизации и важности экосистемного подхода к построению киберзащиты.

Переход от разрозненных процессов к интегрированной системе управления — это не просто тренд, а насущная необходимость, подтвержденная данными.

Российские компании сталкиваются с растущим давлением. В частности, количество кибератак на критическую информационную инфраструктуру увеличилось в 2025 году в четыре раза. Организации вынуждены пересматривать свои подходы к кибербезопасности, фокусируясь на проактивных мерах и создании комплексной стратегии защиты. Но, чтобы она была эффективной, недостаточно просто обеспечивать безопасность — нужно выстраивать киберустойчивость.

Концепция киберустойчивости (cyber resilience) — способности продолжать работу во время киберинцидента и быстро восстанавливаться после него — становится новой парадигмой управления. Эффективный подход должен интегрировать анализ влияния на бизнес (BIA) и оценку рисков в единый цикл с операционной деятельностью, объединяя усилия кибербезопасности, IT и бизнес‑подразделений.

Во второй статье мы уже касались проблемы тактической разобщенности (разрозненные данные по активам и бизнес‑процессам, недостаток систематического анализа угроз, неполное представление об уязвимостях) как причины, по которой в компании нет целостной картины для принятия решений. На практике эта разобщенность приводит к сбоям. Проблема проявляется в нескольких аспектах:

- Риск-менеджеры создают реестры рисков, но не видят данных аудита.

- Специалисты по комплаенсу готовят отчеты для регуляторов, но не учитывают актуальные угрозы.

- Команда непрерывности бизнеса разрабатывает планы восстановления, но не имеет информации о критических рисках.

В результате функции дублируются, принимаются противоречащие друг другу решения, а ресурсы используются неэффективно.

Чтобы ответить на эти вызовы, нужен не просто набор услуг, а их грамотная интеграция. Каждое направление решает свою задачу, а их совместное использование создает эффект синергии.

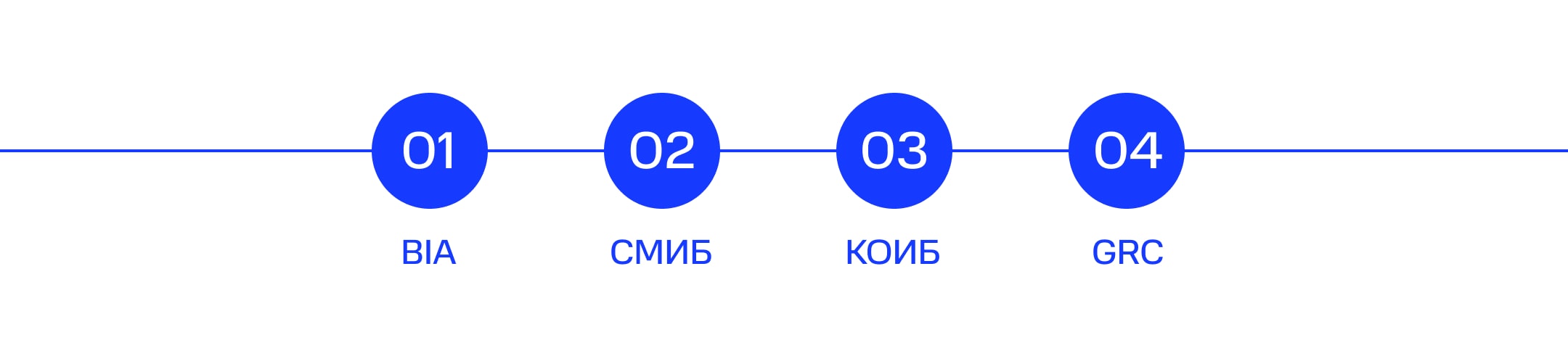

- BIA — анализ воздействия на бизнес.

- Ключевая задача: глубокое изучение бизнес‑процессов и оценка финансовых, репутационных и операционных последствий их сбоя, ответ на вопрос, какое время простоя бизнес‑процессов является допустимым.

- Как связано с другими направлениями: результаты BIA — основа для приоритизации в управлении рисками и построения системы менеджмента непрерывности бизнеса.

- СМИБ — разработка системы менеджмента информационной безопасности и переход на новую версию ISO/IEC 27001.

- Ключевая задача: разработка и внедрение СМИБ, повышение зрелости процессов кибербезопасности.

- Как связано с другими направлениями: СМИБ определяет приоритеты защиты на основе BIA, улучшает защиту на основе выявления слабых мест и оценки эффективности, сделанной в КОИБ.

- КОИБ — оценка соответствия актуальным требованиям, стандартам и лучшим практикам в области кибербезопасности.

- Ключевая задача: оценка соответствия требованиям стандартов (NIST CSF, CIS Controls) и лучшим практикам, аудит защищенности.

- Как связано с другими направлениями: результаты КОИБ — это данные для оценки текущих контрмер в процессе управления рисками.

- GRC — автоматизация соответствия регуляторным требованиям и эффективное управление процессами кибербезопасности, IT‑активами и уязвимостями, аудитами и планами.

- Ключевая задача: автоматизация управления рисками, комплаенсом, IT‑активами и уязвимостями.

- Как связано с другими направлениями: технологическая платформа, которая связывает все направления, обеспечивая единый источник информации о безопасности в организации и автоматизацию рутинных процессов.

GRC-платформы (governance, risk and compliance) — это класс решений, которые позволяют централизованно управлять процессами безопасности, рисками, комплаенсом. GRC выступает технологическим скелетом, который объединяет данные, методологии и процессы.

Модуль управления рисками кибербезопасности в составе BI.ZONE GRC реализует описанную в цикле статей методологию на практике. Его ключевые возможности:

- Конструктор любой методологии. Позволяет проводить оценку по любым стандартам (ISO 27005, ГОСТ Р МЭК 27005) или внутренним методикам.

- Идентификация рисков IT‑активов с учетом актуальных угроз и уязвимостей. Автоматически связывает IT‑активы (включая родительские и дочерние) с актуальными угрозами и уязвимостями, загруженными из внешних систем.

- Оценка негативных последствий для бизнес‑процессов. Позволяет настроить шкалы ущерба и привязать их к активам, используя в том числе результаты проведенного BIA.

- Финансовая оценка и подбор контрмер. Помогает подбирать меры защиты из встроенного справочника и оценивать их целесообразность на основе финансовых показателей (ROI).

- Контроль обработки рисков. Дает возможность ставить задачи на внедрение контрмер, назначать исполнителей и мониторить статус непосредственно на платформе.

- Метрики и отчетность. Автоматически генерирует реестры рисков, тепловые карты (heat map) и отчеты для руководства.

Благодаря такому подходу:

- В 3 раза ускоряется принятие решений по актуальным рискам.

- В 10 раз быстрее проводится оценка рисков.

- В 2,2 раза дешевле обходится управление рисками по сравнению с полностью ручным процессом.

Преимущество подхода BI.ZONE — в синергии экспертного опыта и технологий. Мы предлагаем не просто набор услуг, а целостную экосистему для построения киберустойчивости, где данные из одной области автоматически усиливают другие направления. Когда управление рисками, комплаенс и непрерывность бизнеса работают согласованно, вы получаете не просто защиту от угроз, а реальное конкурентное преимущество — способность уверенно развиваться в условиях неопределенности.