Зимний дайджест уязвимостей от команды BI.ZONE WAF

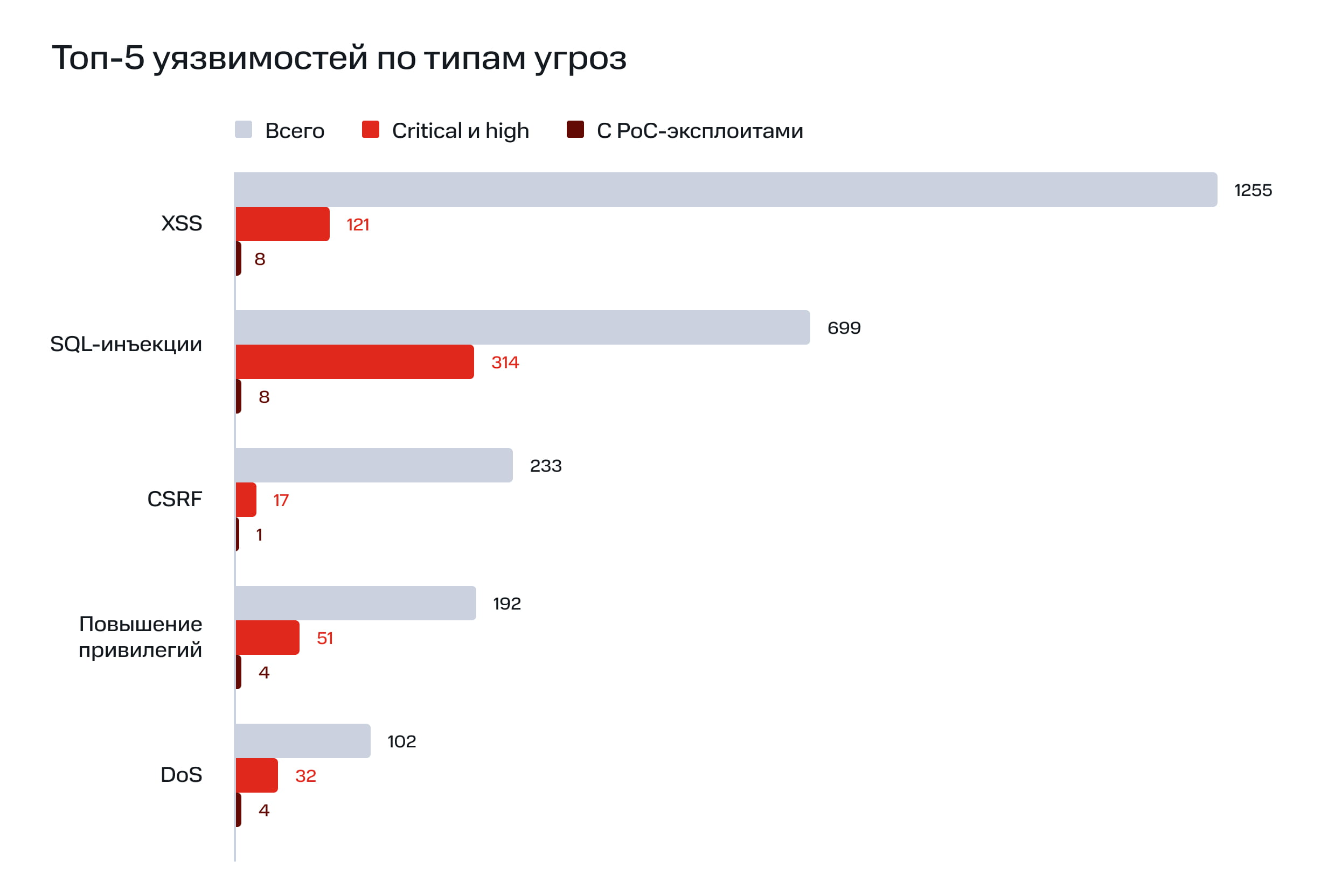

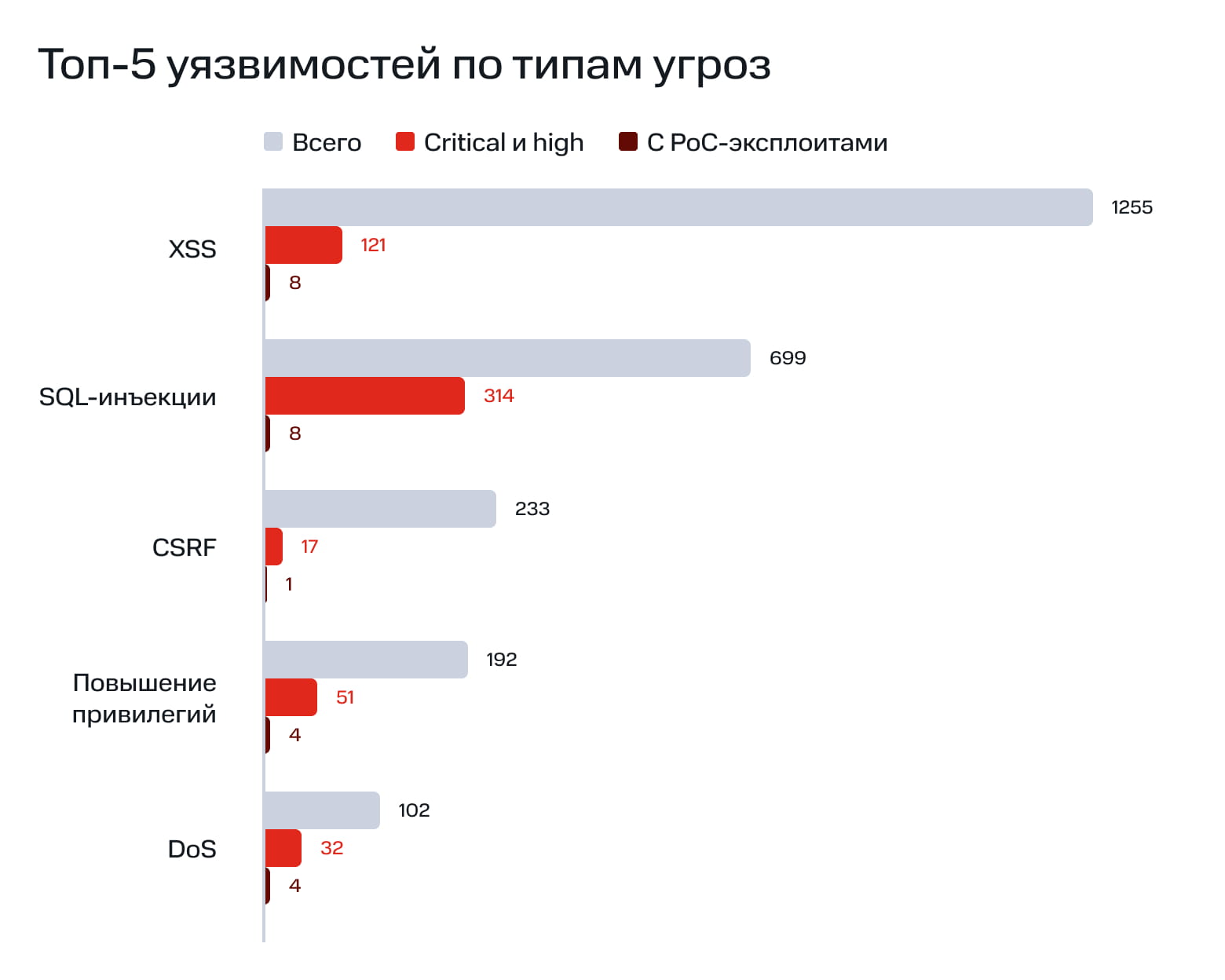

С декабря по февраль специалисты BI.ZONE WAF зафиксировали 5318 уязвимостей, из них 1030 относятся к уровням high и critical, а для 77 уже опубликованы рабочие PoC‑эксплоиты. Структура угроз остается узнаваемой: как и в предыдущих сезонах, основную долю составляют XSS и SQL‑инъекции. При этом XSS снова занимает первое место по количеству выявленных уязвимостей, а SQL‑инъекции лидируют среди уязвимостей с критическим уровнем последствий.

Исследователи отмечают, что доля публичных PoC по отношению к опубликованным уязвимостям остается невысокой. Это объясняется намеренным сдерживанием их распространения. Причина в том, что, с одной стороны, наличие PoC упрощает тестирование и разработку защитных мер, с другой — может подтолкнуть злоумышленников к активной эксплуатации.

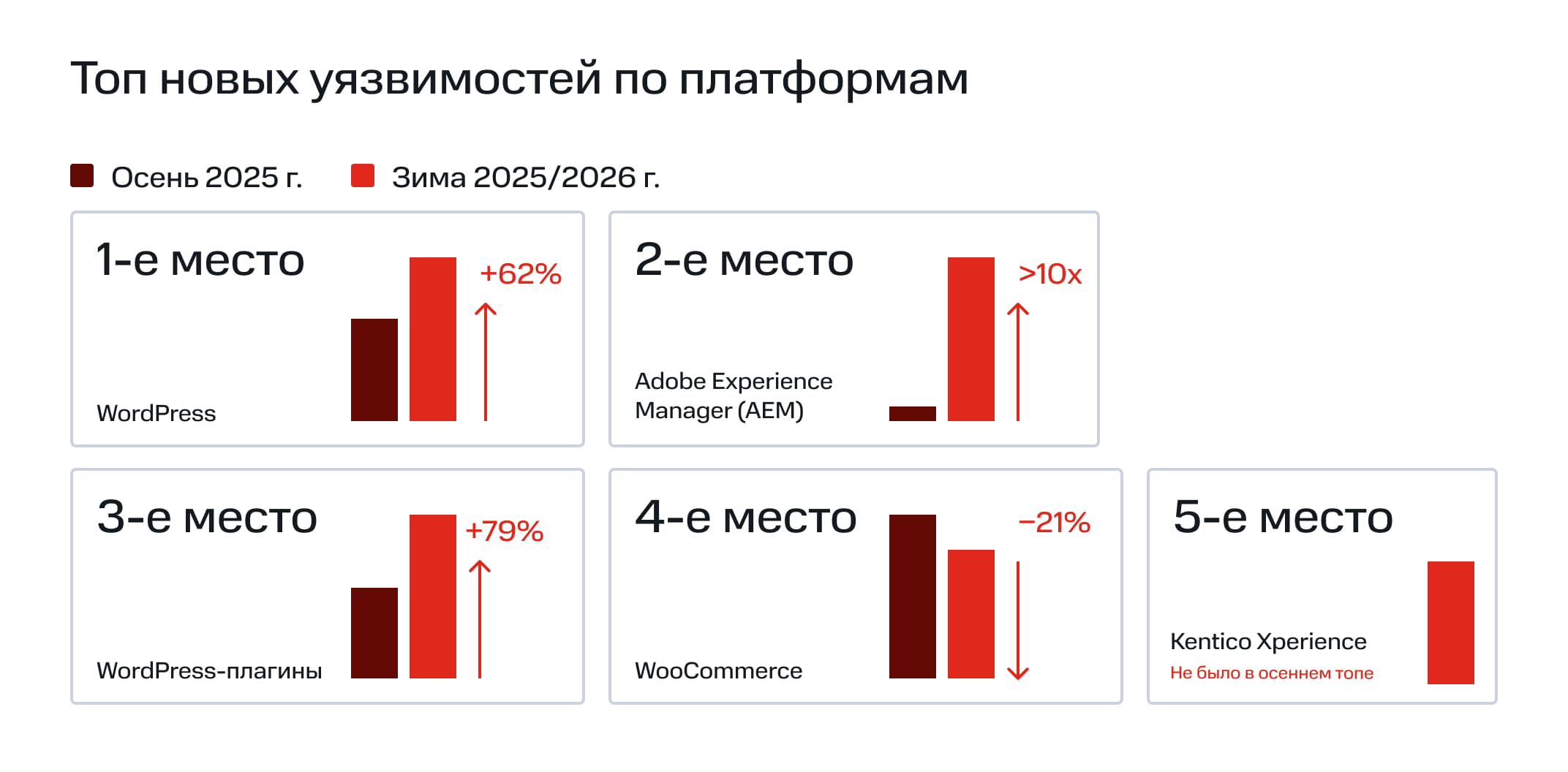

Среди платформ лидерство сохранилось за WordPress: по итогам зимы количество уязвимостей на ней выросло до 476 против 294 осенью. Наиболее заметный скачок произошел у Adobe Experience Manager — enterprise‑платформы управления цифровым контентом и пользовательским опытом. Число найденных уязвимостей на ней увеличилось до 95, тогда как в прошлом периоде их было всего 8.

При этом эксперты подчеркивают: отрыв популярных платформ по числу уязвимостей не означает, что остальные безопасны. Менее распространенные продукты тоже анализируются специалистами и тоже содержат уязвимости. Отсюда практическая рекомендация — нужно учитывать все используемые веб‑технологии, а не ориентироваться исключительно на верхние строчки рейтингов.

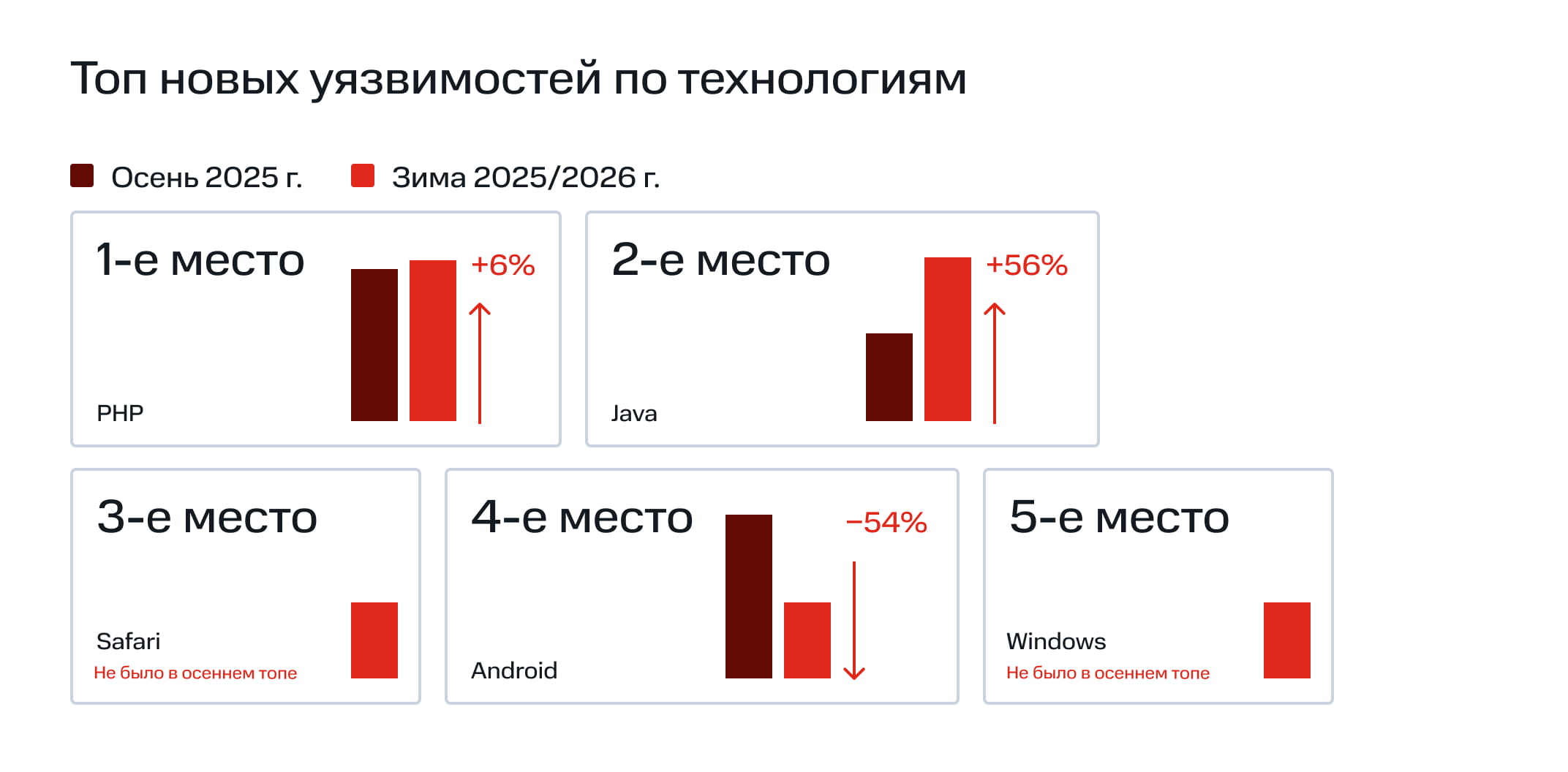

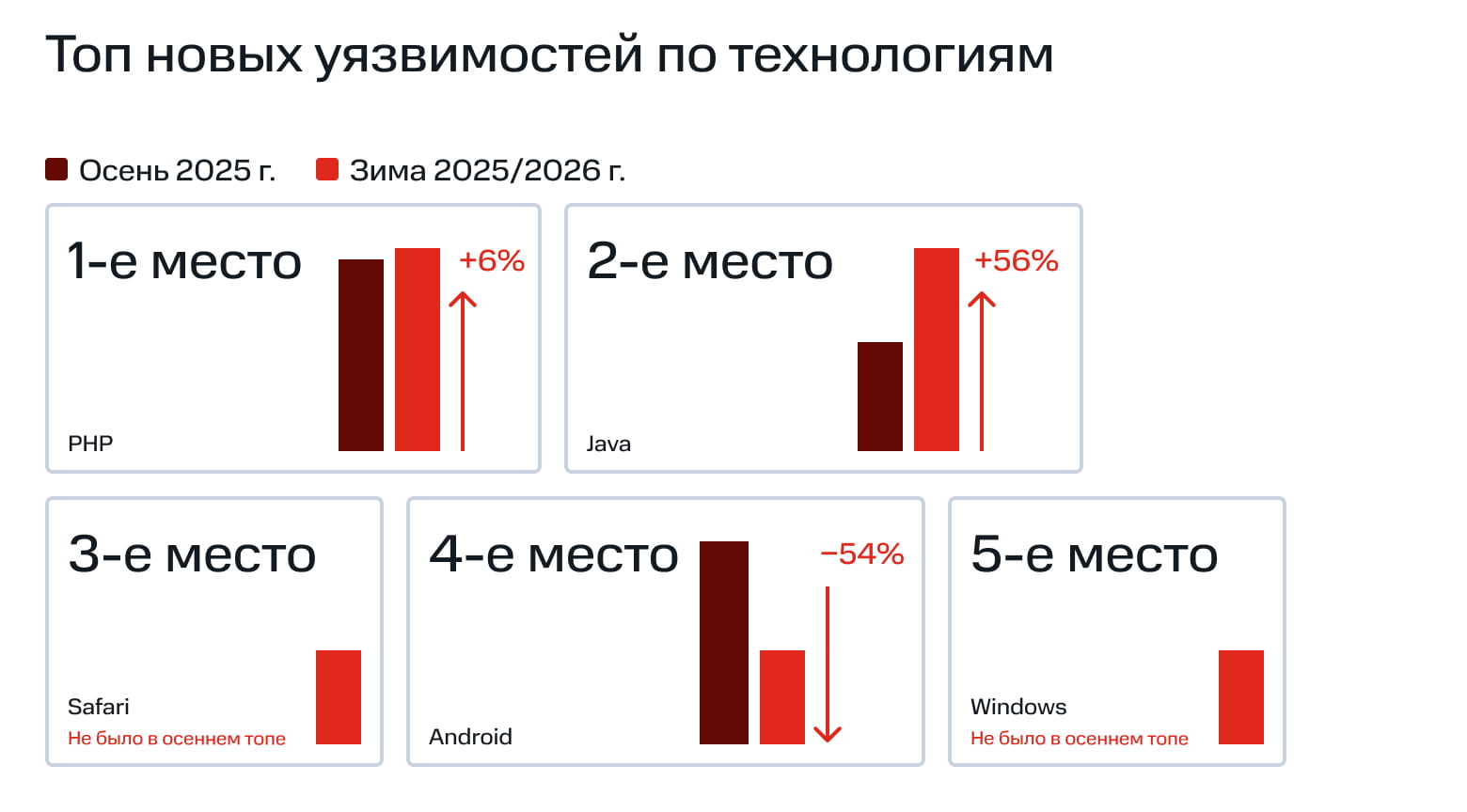

Некоторые решения, ранее активно фигурировавшие в статистике, зимой из нее исчезли (например, Nagios XI и Liferay). Снижение количества уязвимостей по отдельным платформам чаще связано не с ростом их защищенности, а с изменением фокуса внимания исследователей. Также из топа вышел Android, присутствовавший в нем в предыдущем сезоне.

Среди технологических стеков серьезных перестановок не произошло: PHP остается в топе, причем количество связанных с ним уязвимостей сохранилось на уровне предыдущего сезона. Зимой уязвимости также затрагивали Java, Windows, ASP.NET, React и другие технологии.

В конце 2025 — начале 2026 года сразу несколько уязвимостей продемонстрировали реальную эксплуатацию в атаках. Одной из наиболее обсуждаемых стала CVE‑2025‑55182 (React2Shell) — pre‑auth RCE в серверной реализации React Server Components. Уязвимость позволяет выполнить код во время десериализации запроса (до этапа прикладной валидации). Ее начали активно эксплуатировать сразу после раскрытия, в том числе АРТ‑группировки. Потенциально она затрагивает более 2 миллионов инстансов по всему миру.

Заметной также оказалась CVE‑2025‑40536 — уязвимость обхода механизмов защиты в SolarWinds Web Help Desk, позволяющая неаутентифицированному атакующему получить доступ к закрытым функциям и использовать систему как точку входа для дальнейшей компрометации. Она была раскрыта только в январе 2026 года, но, по данным Microsoft и CISA, могла эксплуатироваться как zero‑day еще в декабре 2025‑го. В России это решение не используется массово.

Зимний сезон показывает устойчивость сезонных метрик веб‑уязвимостей: структура типов атак почти не меняется, крупные платформы продолжают доминировать по количеству находок, а отдельные продукты могут неожиданно появляться в статистике или исчезать из нее в зависимости от активности исследователей.